Uso de Veracrypt para el cifrado de datos

- 3761

- 151

- Sra. Inés Vázquez

Hasta 2014, el código de código abierto TrueCrypt era el más recomendado (y realmente alta calidad) con el fin de cifrar datos y discos, pero luego los desarrolladores dijeron que no era seguro y encendió el trabajo en el programa. Más tarde, el nuevo equipo de desarrolladores continuó trabajando en el proyecto, pero ya bajo el nuevo nombre - Veracrypt (disponible para Windows, Mac, Linux).

Usando un programa gratuito de VerACrypt, el usuario puede realizar un cifrado confiable en tiempo real en discos (incluida la cifrar el disco del sistema o el contenido de la unidad flash) o en los contenedores de archivos. Estas instrucciones para Veracrypt: en detalle sobre los aspectos principales del uso del programa para diversos fines de cifrado. Nota: Para el disco del sistema de Windows, puede ser mejor usar bitlocker construido en cifrado.

Nota: Realiza todas las acciones bajo su responsabilidad, el autor del artículo no garantiza la seguridad de los datos. Si es un usuario novato, le recomiendo no usar un programa para cifrar un disco del sistema informático o una sección separada con datos importantes (si no está listo para perder accidentalmente el acceso a todos los datos), la opción más segura en su caso es la creación de contenedores de archivos cifrados, que se describe más adelante en el liderazgo.

Instalación de Veracrypt en una computadora o computadora portátil

A continuación, se considerará la versión de Veracrypt para Windows 10, 8 y Windows 7 (aunque el uso en sí será casi la misma para otros sistemas operativos).

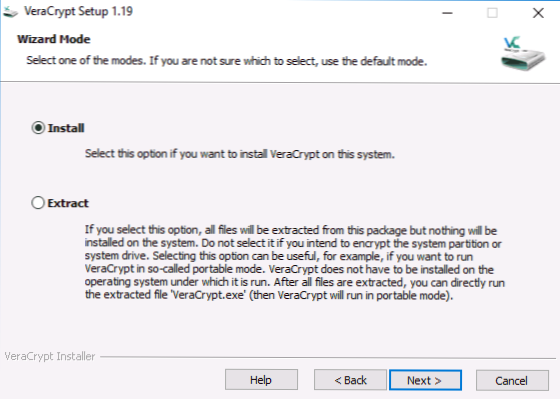

Después de iniciar el instalador del programa (puede descargar Veracrypt desde el sitio oficial https: // veracrypt.Codeplex.Com/ ) Se le ofrecerá una opción: instalar o extraer. En el primer caso, el programa se instalará en una computadora e se integrará con el sistema (por ejemplo, para una conexión rápida de los contenedores cifrados, la posibilidad de cifrado de la sección del sistema), en el segundo simplemente se desempaqueta con la posibilidad de uso como programa portátil.

El siguiente paso de instalación (si elige el elemento de instalación) generalmente no requiere ninguna acción del usuario (la configuración predeterminada está configurada: instalar para todos los usuarios, agregar etiquetas al inicio y al escritorio, asociar archivos con extensión .HC con Veracrypt).

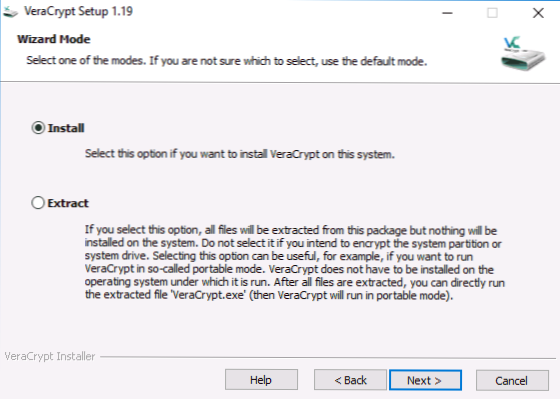

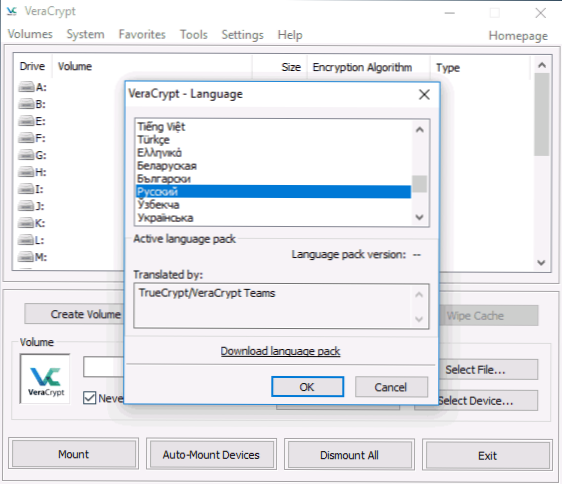

Inmediatamente después de la instalación, recomiendo comenzar el programa, vaya al menú Configuración - Lenguaje y elija el idioma ruso allí (en cualquier caso, no se encendió automáticamente).

Veracrypt Usar instrucciones

Como ya se mencionó, VerACrypt se puede usar para crear contenedores de archivos cifrados (un archivo separado con extensión .HC, que contiene los archivos necesarios en forma encriptada y, si es necesario, monta en el sistema como un disco separado), cifrado del sistema y discos convencionales.

La mayoría de las veces, se utiliza la primera opción de cifrado para almacenar datos confidenciales, comencemos con él.

Creación de un contenedor de archivos cifrado

El procedimiento para crear un contenedor de archivos cifrado será el siguiente:

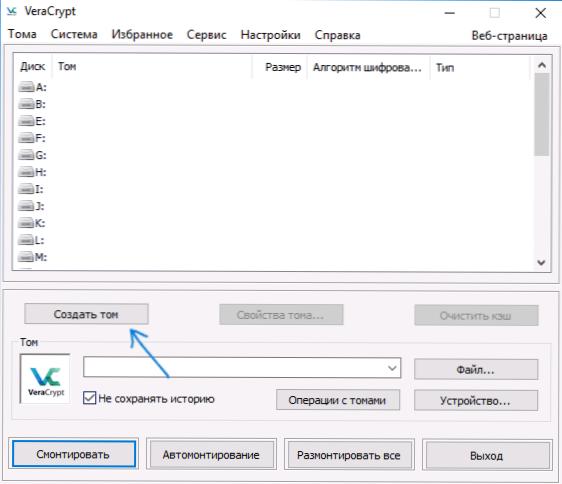

- Haga clic en el botón "Crear Tom".

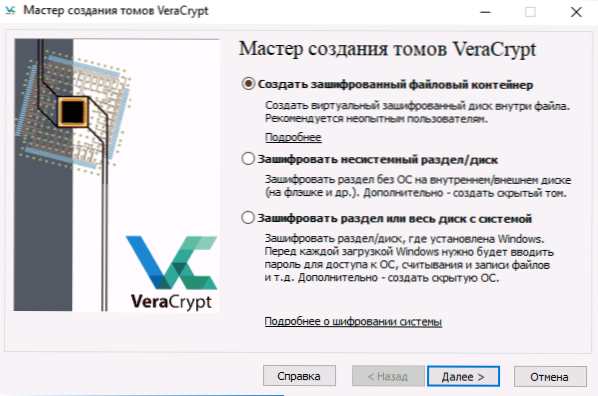

- Seleccione "Crear un contenedor de archivos cifrado" y haga clic en "Siguiente".

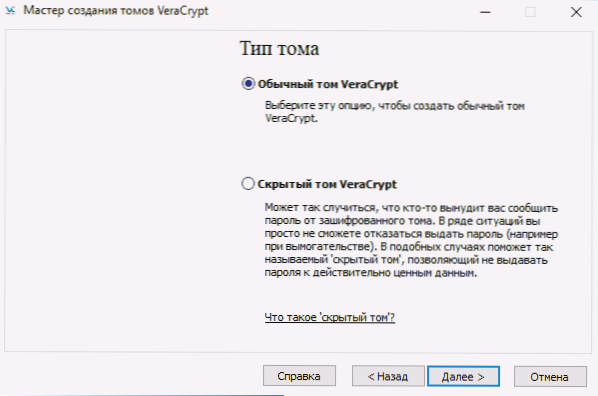

- Seleccione el volumen "ordinario" o "oculto" de Vraacrypt. El volumen oculto es un área especial dentro del volumen habitual Veracrypt, mientras que se instalan dos contraseñas, una en el volumen externo, el segundo, en el interno. Si se ve obligado a decir la contraseña en el volumen externo, los datos en el volumen interno no estarán disponibles y al mismo tiempo no será posible determinar desde el exterior que también hay un volumen oculto. La siguiente es la opción de crear un volumen simple.

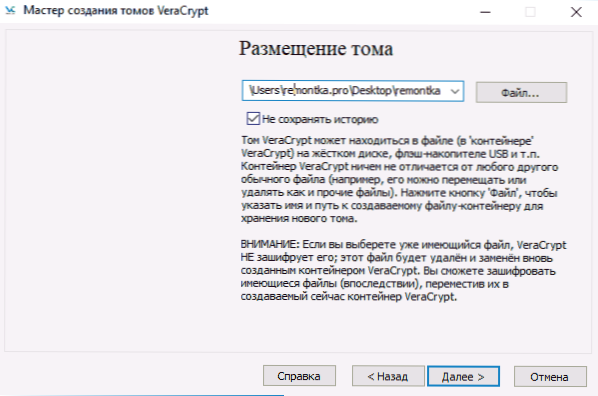

- Indique la ruta donde se almacenará el archivo de contenedor VerACrypt (en una computadora, unidad externa, disco de red). Puede especificar cualquier resolución para el archivo o no indicarlo en absoluto, pero la extensión "correcta" que está asociada con VerACRYPT - .HC

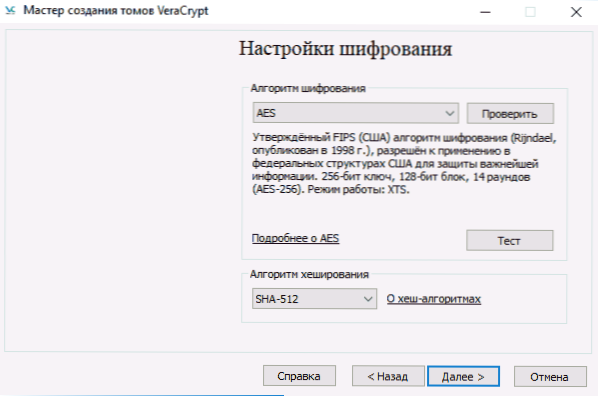

- Seleccione el algoritmo de cifrado y hash. El principal aquí es el algoritmo de cifrado. En la mayoría de los casos, AES es suficiente (y esto será notablemente más rápido que otras opciones, si el procesador admite el hardware de cifrado AES), pero puede usar varios algoritmos al mismo tiempo (cifrado secuencial por varios algoritmos), cuáles se puede encontrar en Wikipedia (en ruso).

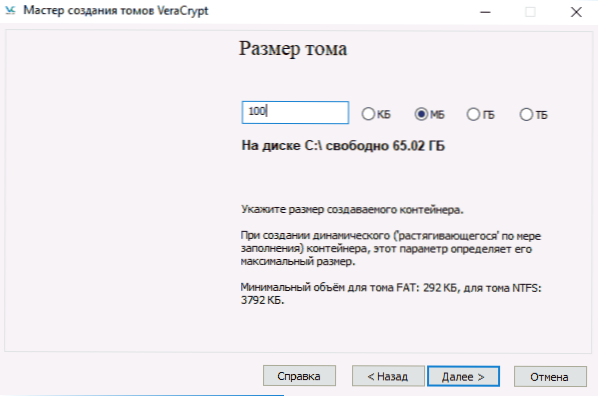

- Establezca el tamaño del contenedor cifrado creado.

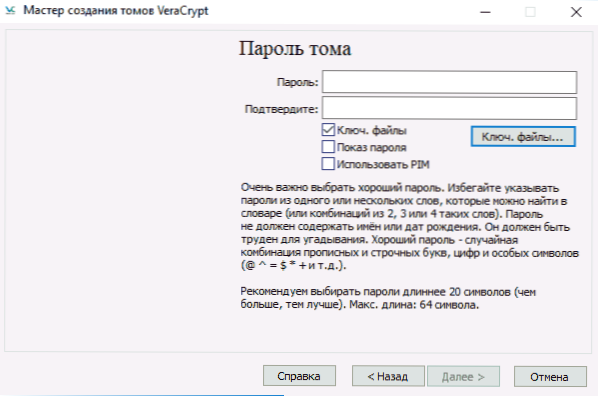

- Indique la contraseña siguiendo las recomendaciones que se presentan en la ventana de asignación de contraseña. Si lo desea, puede configurar cualquier archivo en lugar de una contraseña (punto ". Los archivos "se utilizarán como clave, se pueden usar tarjetas inteligentes), sin embargo, si este archivo se pierde o se daña, no funcionará para acceder a los datos. El elemento "usar PIM" le permite establecer un "multiplicador de iteración personal", que afecta la confiabilidad del cifrado directa e indirectamente (si se indica PIM, deberá introducirse además de la contraseña de volumen, t.mi. Piratear es más complicado).

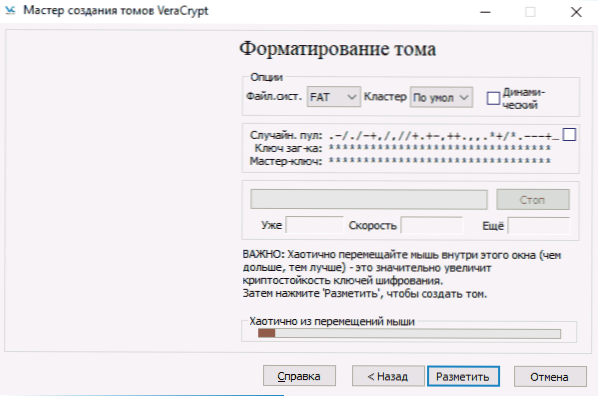

- En la siguiente ventana, configure el sistema de archivos de volumen y simplemente mueva el puntero del mouse a través de la ventana hasta que se llene la línea de progreso en la parte inferior de la ventana (o no se vuelva verde). En conclusión, haga clic en "Marca".

- Al finalizar la operación, verá un mensaje de que Tom Veracrypt se creó con éxito, simplemente haga clic en "Salir" en la siguiente ventana.

El siguiente paso es montar el volumen creado para su uso, para esto:

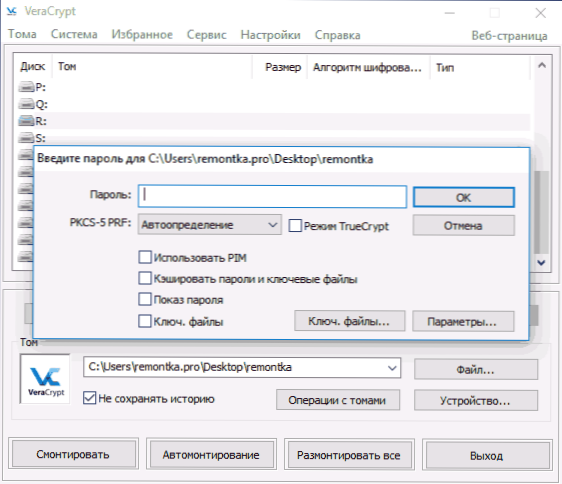

- En la sección "Tom", indique la ruta al contenedor de archivo creado (presionando el botón "Archivo"), seleccione la letra de la letra para el volumen de la lista y haga clic en el botón "Mount".

- Indique la contraseña (proporcione archivos clave si es necesario).

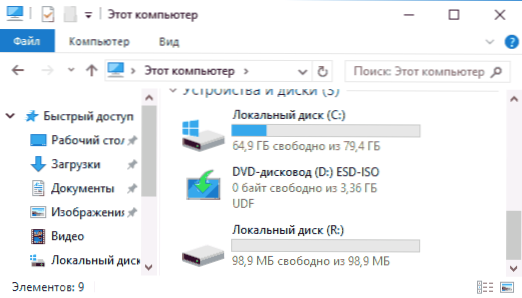

- Espere el final del soporte de volumen, después de lo cual se mostrará en Veracrypt y en forma de disco local en el conductor.

Al copiar archivos a un nuevo disco, se encriptarán "sobre la mosca", así como se descifrarán al acceder a ellos. Al final del trabajo, seleccione el volumen (letra de disco) en Veracrypt y haga clic en "Romper".

Nota: Si lo desea, en lugar de "montar", puede presionar "automoning" para que en el futuro el volumen encriptado esté conectado automáticamente.

Cifrado de disco (sección de disco) o unidad flash

Los pasos cuando cifre un disco, una unidad flash u otra unidad (no sistémica) serán los mismos, pero en el segundo paso será necesario seleccionar el elemento "cifre la sección/disco no sistemático", después de elegir el dispositivo, indique si El disco está formateado o encriptado con los datos existentes (tomará más tiempo).

El siguiente momento diferente es en la etapa final de cifrado en caso de selección "formatear el disco", deberá indicar si se utilizarán más de 4 archivos GB en el Tom creado.

Después de encriptar el volumen, recibirá instrucciones para el uso adicional del disco. No habrá acceso a la carta anterior, será necesario configurar la autoomación (al mismo tiempo, para las secciones del disco y los discos, es suficiente hacer clic en "Monte automático", el programa en sí encontrará ellos) o montar de la misma manera que se describió para contenedores de archivos, pero haga clic en el botón "dispositivo" en lugar de "archivo".

Cómo cifrar el disco del sistema en Veracrypt

Al cifrar la sección o el disco del sistema, se requerirá la contraseña antes de cargar el sistema operativo. Tenga mucho cuidado usando esta función: en teoría, puede obtener un sistema que no se puede cargar y la única salida será la reinstalación de Windows.

Nota: Si al comienzo del cifrado de la sección del sistema, ve el mensaje "Parece que Windows no está instalado en el disco desde el que está cargado" (pero de hecho esto no es así), lo más probable es que el caso sea "para Un Windows 10 u 8 especial "Instalado con EFI encriptado en una sección y cifrado El disco del sistema VeraACrypt no funcionará (al comienzo del artículo que BitLocker ya ha recomendado para este propósito), aunque para algunos sistemas EFI el cifrado funciona con éxito.

El cifrado del disco del sistema pasa de la misma manera que un disco o sección simple, con la excepción de los siguientes puntos:

- Al elegir el cifrado de la sección del sistema, en la tercera etapa se propondrá la elección: cifre todo el disco (HDD físico o SSD) o solo la sección del sistema en este disco.

- Selección de carga única (si solo se instala un sistema operativo) o multipolling (si hay varios).

- Antes del cifrado, se le invitará a crear un disco de recuperación en caso de daños al gestor de arranque VerACrypt, así como con problemas con la carga de Windows después del cifrado (puede descargar el disco de recuperación y descifrar completamente la sección, llevándolo a su estado original ).

- Se propondrá elegir un modo de limpieza. En la mayoría de los casos, si no almacena secretos muy terribles, solo seleccione el elemento "No", le ahorrará significativamente tiempo (horas de tiempo).

- Antes del cifrado, se completará una prueba, lo que permite que Veraacrypt "se asegure" de que todo funcione correctamente.

- Importante: Después de presionar el botón "Prueba", recibirá información muy detallada sobre lo que sucederá a continuación. Recomiendo con mucho cuidado para leer todo.

- Después de presionar OK, y después de reiniciar, deberá ingresar una contraseña determinada y, si todo salió correctamente, después de ingresar a Windows, verá un mensaje que el cifrado ha pasado y todo lo que queda es hacer clic en el botón "Cifrado" y esperar la finalización del proceso de cifrado.

Si en el futuro deberá descifrar completamente el disco o la sección del sistema, seleccione el "Sistema" - "descifra permanentemente la sección/disco del sistema" en el menú VeraACrypt ".

información adicional

- Si usa varios sistemas operativos en su computadora, luego, utilizando Vraacrypt, puede crear un sistema operativo oculto (menú - Sistema - Crear un sistema operativo oculto), similar a un volumen oculto, que se escribió anteriormente.

- Si los volúmenes o los discos se montan muy lentamente, puede intentar acelerar el proceso estableciendo una contraseña larga (20 o más caracteres) y un PIM pequeño (dentro de 5-20).

- Si, al cifrar la sección del sistema, algo sucede inusualmente (por ejemplo, con varios sistemas instalados, el programa solo ofrece carga solitaria o ve un mensaje de que Windows está en el disco donde está el cargador de arranque); recomiendo no experimentar (si No hay disposición para perder todo contenido de disco sin posibilidad de recuperación).

Eso es todo, cifrado exitoso.

- « Cómo ver información sobre entradas a Windows 10

- Error dpc_watchdog_vilation en Windows 10 y cómo solucionarlo »