Cómo proteger adecuadamente su red Wi-Fi y qué métodos usar para esto

- 2930

- 211

- Rosario Atencio

Varios usuarios son francamente irresponsables para la seguridad de su propia red inalámbrica y la protección del equipo para la distribución de Internet. Les parece que nadie necesita su red, y no hay amenaza.

Esto es en realidad un gran error. Si no establece una protección confiable, puede encontrar problemas graves.

Por lo tanto, lo más correcto será la cuestión de cómo crear una protección confiable y qué métodos se pueden usar al mismo tiempo.

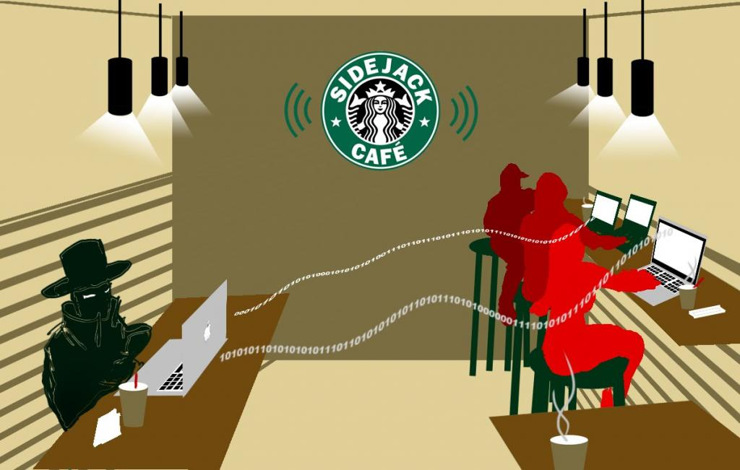

¿Cuál es el peligro?

Para empezar, brevemente sobre por qué una conexión o un enrutador sin protección sin protección puede convertirse en un problema potencialmente grave y un gran peligro para el propietario de la red.

Pero cuál es exactamente el peligro, muchos no entienden. Existen los siguientes posibles escenarios y amenazas:

- Colocación por tercera parte de los usuarios de contenido provocativo e ilegal. Usando la red de otra persona, toda responsabilidad recaerá en aquel en quien se elabora el contrato. Después de todo, calcular al delincuente no será difícil. Y luego trate de demostrar que no era usted publicar estos videos, lemas y otros contenidos.

- Costos de tráfico y reducción en la velocidad de Internet. La situación más inofensiva es cuando los trabajadores libres usan la red de otra persona, se sientan en Internet, descargue algunos archivos. Pagas todo esto, además de perder notablemente en velocidad.

- Restablecer a la configuración de fábrica. Algunos Joker obtuvieron acceso no solo a Wi-Fi, sino también al enrutador. Y esto no es tan difícil de hacer. Como resultado, dejó caer la configuración a la fábrica. Debido a esto, el propietario del equipo tendrá que configurar la conexión nuevamente.

Dicha contraseña se utiliza para ingresar al panel de control de muchos enrutadores. Y con tales datos puede resultar ser su.

- Iniciar sesión y reemplazo de contraseña. Y tal vez para que un atacante o simplemente un Wisher Needner cambie la configuración de acceso para el enrutador y no trabaje para ir al menú.

Apenas hay protección del 100% contra la piratería. Especialmente si tales intentos se hacen a propósito y especialistas reales en esta área.

Pero si hablamos de un usuario ordinario que naturalmente no quiere compartir Internet con sus vecinos, entonces necesita recoger algunos agujeros obvios para proteger el acceso, y esto será suficiente.

Los principales métodos de protección

Ahora directamente a la cuestión de qué protección de la red Wi-Fi se puede elegir para su Internet y el equipo que proporciona acceso inalámbrico.

Hay muchas opciones. Pero todas las medidas de protección existentes se pueden dividir en principales y adicionales. Aunque es mejor usarlos juntos, combinando y combinando la forma más aceptable para el usuario.

La tarea principal es proteger contra una posible conexión extraña de vecinos y otros monstruos a la red Wi-Fi, así como la seguridad del equipo en sí.

Para excluir el acceso no autorizado y no hacer una conexión a su tarea simple de Wi-Fi, puede aplicar los siguientes métodos.

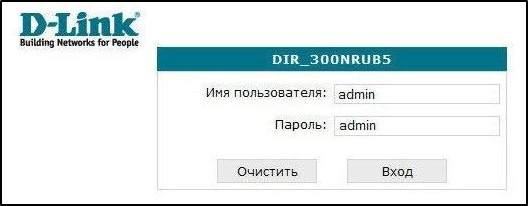

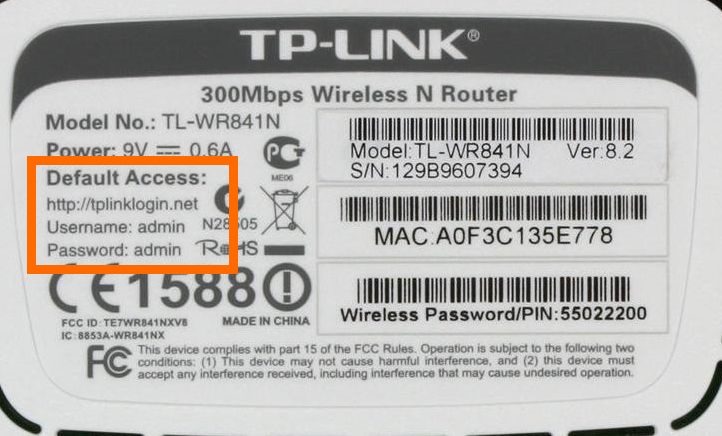

Contraseña para el enrutador

Si solo ha adquirido un enrutador, es poco probable que se hicieran algunos cambios en su configuración. Y debes hacer esto para proteger tu Wi-Fi de los vecinos arrogantes.

Antes de poner protección en la red Wi-Fi en sí, debe proteger el enrutador. Por lo general, para acceder a su configuración, se usan un inicio de sesión y una contraseña estándar en la cubierta trasera o en la parte inferior del estuche del equipo. No será difícil averiguar estas contraseñas e inicios de sesión, ya que incluso están en el dominio público. Habiendo recogido varias opciones estándar para el fabricante, el atacante resolverá fácilmente el acertijo.

Por lo tanto, en un enrutador Wi-Fi, definitivamente debes poner una buena protección. Y para esto, debe ingresar la configuración bajo un inicio de sesión y contraseña estándar, abra una sección con un cambio en los datos y prescribir su propio inicio de sesión inventado y la contraseña más difícil, pero fácilmente memorable,.

CONSEJO. No se recomienda utilizar tales contraseñas e inicios de sesión que no pueda recordar, y debe ingresarlas en una hoja de papel. Este trozo de papel puede ser visto por extraños, o se perderá fácilmente.Después de eso, será aún más difícil restaurar el acceso.

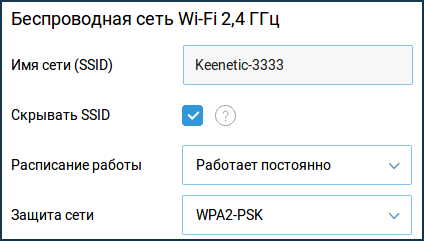

El nombre confiable ssid

Para proteger su propia Wi-Fi de otros usuarios externos, también se recomienda utilizar el nombre único del equipo.

Puede cambiarlo en la configuración del enrutador abriendo la sección "Configuración básica". Aunque algunos modelos de menú pueden diferir ligeramente. Lo principal es encontrar una sección donde pueda configurar y cambiar el nombre de su red inalámbrica.

Esto no quiere decir que esto protegerá completamente la red WiFi de su hogar de cualquier acceso no autorizado, si no aplica métodos adicionales, pero con un enfoque integrado para la construcción de series defensivas, este es un paso obligatorio. No lo ignores.

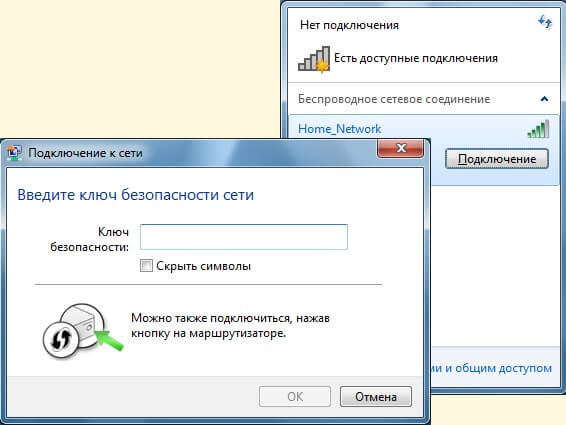

Contraseña de wifi

Si cambia la contraseña e inicia sesión para acceder al enrutador y establece simultáneamente el código fuerte para la red inalámbrica en sí, es poco probable que los vecinos puedan llegar a Internet gratuito.

Como puede ver, uno sin el segundo tiene una fuerza mínima en términos de proporcionar protección. Y en el kit le permite obtener un resultado serio.

Red invisible

Además, para proteger su red doméstica de Internet inalámbrico utilizando la tecnología Wi-Fi, incluso puede hacerlo invisible. Esto no es tan difícil en absoluto.

El significado de la tarea es que cuando se enciende la búsqueda de redes disponibles, su red inalámbrica no se muestra en la lista de extraños en la lista. Si realiza los cambios apropiados en la configuración, para otros dispositivos, su Wi-Fi se volverá invisible e inaccesible.

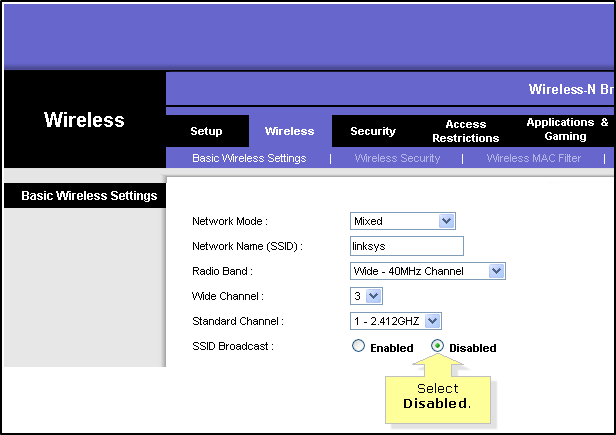

Para hacer esto, debe abrir la configuración del enrutador, vaya a la sección Configuración del modo inalámbrico. Debe haber un punto como habilitar la transmisión SSID. Estamos hablando de la inclusión de la transmisión de la red. Debe eliminar el indicador o apagar esta función y guardar cambios.

Este parámetro deshabilita la visualización de su red.

Solo necesita verificar si su enrutador admite una función similar. En la mayoría de los modelos modernos, está presente.

Diabaje WPS

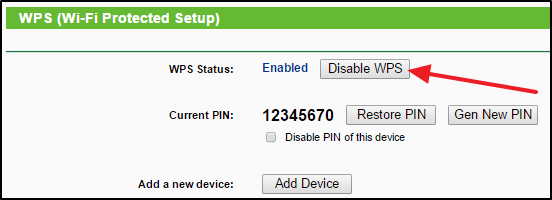

Si decide proteger su propia red WiFi con una contraseña confiable, pero activa la función WPS, todos los esfuerzos para inventar un código de acceso complejo serán en vano.

No debe abusar del cambio de WPS. Sí, esta es una tecnología conveniente que le permite conectarse a la red sin una contraseña. Pero recurrir a su ayuda es solo en casos extremos. Y si es posible apagarlo.

Desconectar la opción WPS en sí no es difícil. Esto se hace a través de la configuración del enrutador en la sección WPS.

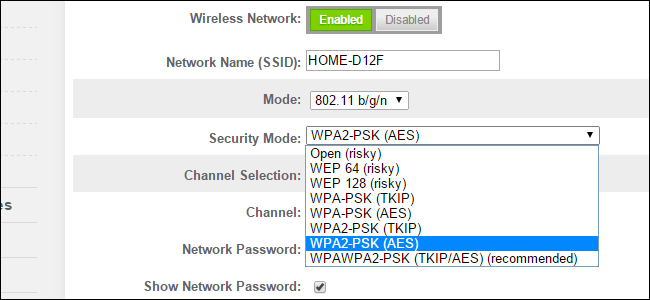

Encriptación

Para establecer una protección realmente confiable para su red Wi-Fi, definitivamente debe elegir la opción de cifrado apropiada.

Si el cifrado es débil, la interceptación de datos de los atacantes será una tarea bastante simple. Sucede que incluso cuando se conecta a una red doméstica, aparece un mensaje sobre el uso de cifrado débil en la pantalla del dispositivo.

En esta situación, debe realizar los cambios apropiados en la configuración. Habiendo completado la conexión al menú del enrutador, se recomienda establecer los siguientes parámetros en la sección de protección de conexión inalámbrica:

- Seleccione WPA-WPA2 Personal;

- En el campo "Versión", establezca el valor WPA2 PSK;

- En la sección con cifrado, establezca la opción AES.

Esta es una opción aproximada, cómo cambian la configuración de los enrutadores TP-Link. El equipo de otros fabricantes puede variar ligeramente, pero los principios generales de los cambios en los parámetros permanecen sin cambios.

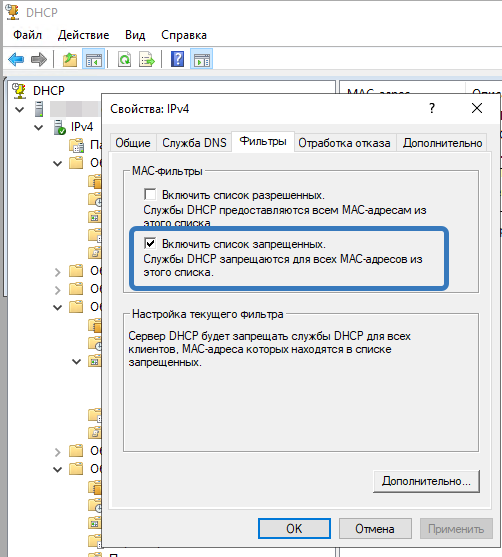

Filtrado de directorio de masa

Todos los dispositivos que tienen una interfaz de red o una tarjeta de red tienen su propia MASS-AD.

Por lo tanto, el usuario puede formar una lista de direcciones de confianza que pueden conectarse a su red inalámbrica. Esto se aplica a una computadora, computadora portátil, teléfonos inteligentes, tabletas, etc. Si logró encontrar un vecino o un usuario de un tercero que intentó conectarse sin permiso, su dirección simplemente se puede agregar a la lista de prohibidos. No importa cómo lo intentó, no podrá hacer la conexión de esta adhesiva masa.

Pero la mejor decisión sería formar una lista de direcciones de confianza y para que todos los demás limiten el acceso. Según sea necesario, si aparecen nuevos dispositivos en la casa, sus mases simplemente se agregan a la lista blanca creada anteriormente.

Para los cambios apropiados, es suficiente abrir la configuración del enrutador, ir a la sección del régimen inalámbrico y encontrar un elemento con la filtración de las Mass-Hades.

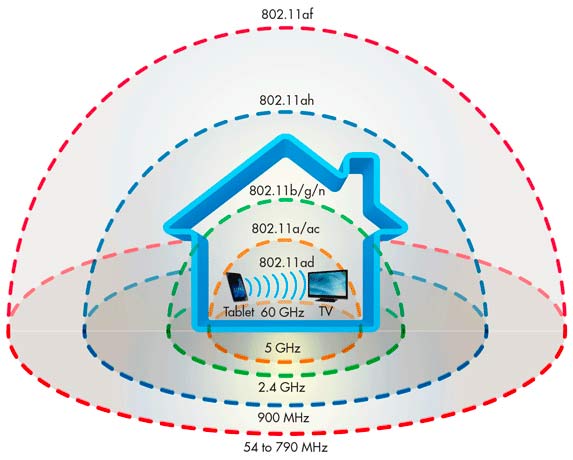

El radio de la red

Básicamente, que la red inalámbrica alcanza la señal a los puntos más remotos del apartamento o la casa, la potencia máxima del transmisor se enciende.

Pero si el apartamento es pequeño, o el enrutador en sí es muy poderoso, entonces la señal llegará a los vecinos sin problemas, saldrá a la calle. Esto abre oportunidades adicionales para el acceso no autorizado.

Habiendo reducido el radio de la señal de red inalámbrica, estará disponible solo en el marco de un apartamento o casa.

Para cambiar los parámetros correspondientes, debe encontrar una sección con la potencia de la potencia del transmisor. Puede cambiar cambiando los valores digitales, o la transición entre modos bajos, medianos y altos.

Medidas adicionales

Vale la pena destacar algunas medidas más adicionales que ayudarán en gran medida a fortalecer la protección ya confiable del acceso a su propia red inalámbrica en el hogar.

Como en el caso anterior, todos estos métodos se usan mejor en el kit.

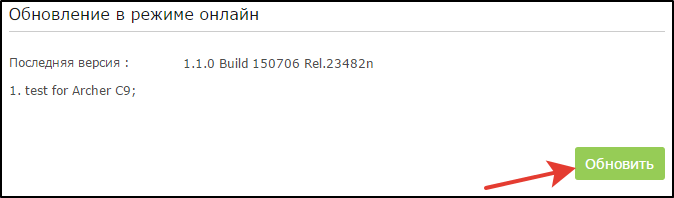

Actualización de firmware

Hay informes periódicamente que en uno u otro enrutador, los protocolos de seguridad fueron descubiertos por la próxima vulnerabilidad. Y los usuarios inmediatamente comienzan a pensar que vendrán y su piratería, y están en peligro.

De hecho, no debes entrar en pánico. Es poco probable que las redes que no tienen un valor particular para los atacantes se rompan. Más bien, la pregunta para congelar a los hechiceros.

Pero aún así, una medida como una actualización periódica de firmware será correcta y necesaria. Algunos enrutadores se actualizan simplemente presionando el botón "Actualizar" en la sección correspondiente con configuración.

En otros casos, debe descargar firmware fresco en el sitio web oficial del fabricante, luego abrir la configuración del enrutador y actualizarlo a través de este archivo.

Posteriormente, se aborde de manera responsable del problema de la selección de firmware. Si toma el archivo incorrecto, entonces al cargarlo, el equipo puede dejar de funcionar en absoluto.

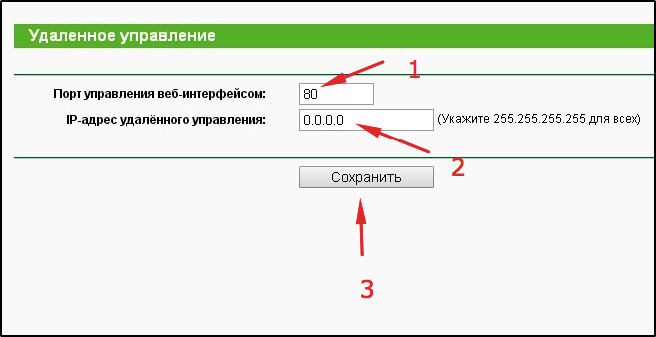

Acceso remoto

En algunos casos, esta es una función conveniente que le permite controlar y cambiar la configuración del enrutador a través de Internet. Es decir, no es necesario estar en su propia red doméstica.

Pero para un usuario ordinario, esta función es incluso en gran medida peligrosa. Después de todo, los atacantes pueden usar acceso remoto. Por lo tanto, se recomienda abrir la configuración y verificar si esta opción está apagada.

Acceso de invitado

En algunas marcas y modelos de enrutadores (enrutadores) hay una función que le permite crear redes adicionales. O más bien subredes, para invitados condicionales. Además, no tendrán nada que ver con la red inalámbrica principal.

Esta es una gran opción para aquellos que son de seguridad importante, pero al mismo tiempo a menudo tiene que dar acceso a la red para invitados, visitantes, amigos.

Si tal función está presente en el enrutador, debe usarse.

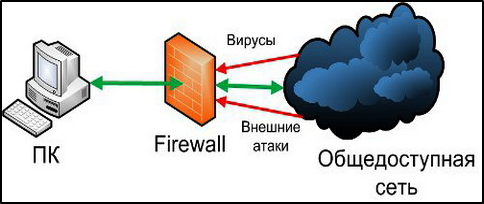

Enrutador y firewall

Para los enrutadores, los desarrolladores pueden ofrecer medidas y herramientas adicionales para garantizar su protección. Esto se aplica a un firewall, pantalla intervalía, un firewall, etc.

Fondos similares se crean especialmente para evitar ataques. Sí, para Internet en el hogar, esto está en muchas maneras en vano gasto. Pero si se crea una red inalámbrica como parte de la oficina, una empresa donde es posible obtener información importante y valiosa al piratear, no debe escatimar en equipos seguros.

Habiendo intensificado la configuración, puede activar las herramientas apropiadas y aumentar significativamente el nivel de protección de la red.

Enrutador y VPN

Objetivamente, la VPN es una de las formas más efectivas de proteger los datos al transmitir en Internet y con la comunicación inalámbrica entre dispositivos.

Con la ayuda de VPN, se crea un tipo de túnel encriptado que conecta las unidades de red.

Por desgracia, tal función solo está en un número limitado de enrutadores. Pero si lo tiene, los datos de todos los dispositivos conectados estarán bajo protección confiable.

Cambio periódico de contraseñas

Poner una contraseña confiable y dejarla para siempre no es la mejor idea.

La solución correcta cambiaría periódicamente los códigos de acceso. Además, esto se aplica no solo a la red inalámbrica en sí, sino también a las contraseñas del enrutador.

Esto dará más confianza en la seguridad. Por lo tanto, se recomienda realizar tales medidas con un intervalo de 2-3 meses.

Comprobación de dispositivos conectados

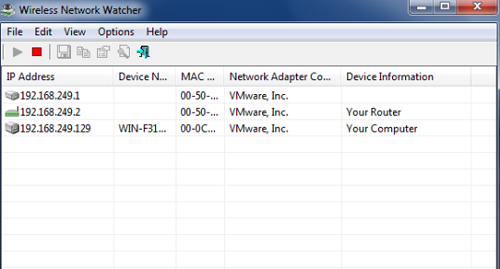

Hay muchos métodos para averiguar quién está conectado a su red inalámbrica. Esto se puede hacer a través de la configuración del enrutador en sí, o mediante el lanzamiento de utilidades especiales.

La conexión periódica de las conexiones da la confianza de que ningún dispositivo extraño usa su Internet para sus propósitos egoístas.

Pero esta es también la oportunidad de encontrar un intento de el acceso no autorizado en el tiempo, bloquear al Freeloader y protegerse de las posibles consecuencias de sus acciones.

Equipos y programas especiales

Si va más allá de la red inalámbrica de inicio habitual y crea una conexión seria, entonces no puede prescindir de equipos especializados y software confiable.

Esto generalmente es necesario para aquellos que almacenan información importante y muy valiosa en las computadoras. Entonces hay algo que contactar a los especialistas.

Resumiendo

No hay nada fundamentalmente difícil de organizar una conexión confiable y segura con una red inalámbrica del hogar.

El propietario deberá cambiar las contraseñas estándar a más confiables, elegir un tipo de cifrado moderno y efectivo, apagar WPS y activar herramientas de protección adicionales disponibles.

No deberías obtener excesivamente. Sí, si lo desea, generalmente puede formar una red donde todo estará bajo un control estricto, y para otros usuarios, la red será inaccesible, a veces incluso invisible. Pero esta ya es una opción para aquellos que tienen miedo por la preservación de datos importantes y valiosos y no quieren arriesgarse.

Suscríbase, comente, haga preguntas de actualidad sobre el tema!