Fortaleza de Sand que mostró el mundo de las vulnerabilidades Meltdown y Spectre

- 1223

- 27

- Sra. Inés Vázquez

Contenido

- Las vulnerabilidades se encuentran todos los días. ¿Qué es especial en estos dos??

- Dispositivos en los que los procesadores son potencialmente susceptibles a los ataques?

- ¿Hay algún virus que opere Meltdown y Spectre, y protegerán los antivirus contra ellos??

- ¿Qué protección contra Meltdown y Spectre está disponible hoy??

- Actualizaciones de sistemas operativos

- Actualizaciones del navegador

Las vulnerabilidades de Meltdown y Spectre permiten un programa malicioso que ni siquiera dote de mayores privilegios, obtenga acceso a la memoria completa del dispositivo o solo aplicaciones (Spectre) y robe datos que se cargan en él. A saber: contraseñas, claves criptográficas, el contenido de la correspondencia personal, los documentos, las fotografías ... lo que amenaza, creo que está claro si hay formas de proteger contra estas amenazas hoy en día?

Las vulnerabilidades se encuentran todos los días. ¿Qué es especial en estos dos??

Breesh en la seguridad de los sistemas operativos y otros productos de software realmente encuentran constantemente. Y nosotros, los usuarios, con raras excepciones no rastreamos estos eventos, simplemente configuramos las actualizaciones que envían los desarrolladores, y creemos que estamos en la casa.Identificación de vulnerabilidades en la arquitectura de dispositivos aparentemente protegidos como procesadores: un fenómeno extraordinario. Al final resultó que, nadie en el mundo, incluidas las corporaciones más grandes para fabricantes de software y equipo, no estaba listo para ello. Por lo tanto, incluso semanas después del mundo, se enteró de Meltdown y Spectre, El 75% de las computadoras todavía están sujetas a una amenaza potencial. Es decir, no podrán resistir completamente los ataques en caso de inicio del funcionamiento de estas vulnerabilidades.

Dispositivos en los que los procesadores son potencialmente susceptibles a los ataques?

Se comprometieron las siguientes CPU y SOC:

- Intel: Las amenazas a través de Spectre están sujetas a todos los procesadores publicados después de 1995, comenzando con Pentium Pro. Excepciones: Itanium y Atom hasta 2013. Debido a Meltdown, todos los sistemas sobre la base del DUO CPO (lanzamiento de 2006) y los nuevos pueden verse afectados.

- Amd: Los procesadores de esta marca están amenazados solo por ataques a través de Spectre, pero no Meltdown. De qué serie de la CPU está hablando, el fabricante no informó, pero los últimos Ryzen y Epyc definitivamente están bajo amenaza.

- Brazo: La vulnerabilidad está sujeta a dispositivos basados en Cortex-A8, A9, A15, A17, A57, A72, A73, A75, R7, R8, Apple A, Nvidia Tegra y otros. Se proporciona información más detallada en el sitio web oficial del brazo.

- IBM Power 8 Y 9.

¿Hay algún virus que opere Meltdown y Spectre, y protegerán los antivirus contra ellos??

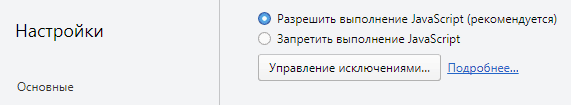

Todavía no se ha registrado la epidemia del software malicioso que opera la vulnerabilidad de Meltdown y Spectre, pero aún no hay garantías de que no surjan en el futuro cercano. Uno de los vectores de ataque, el más probable en las condiciones actuales es el código JavaScript en los recursos de Internet.Si su navegador se incluye en el rendimiento de los escenarios JS (y se enciende de forma predeterminada) y no hay otra protección, puede aprender sobre la infección con retroactivamente cuando sus contraseñas y datos confidenciales se filtran en las manos de otra persona. ¿Y qué pasa con el antivirus?? Tampoco garantiza el 100% de seguridad, ya que no es tan simple distinguir el colapso y el espectro de una aplicación respetable.

Hasta ahora, un parche que cubre los huecos está completamente instalado en el sistema, solo sigue esperando su propia precaución y medidas para reducir la probabilidad de ataques propuestos por los desarrolladores de productos de software individuales.

¿Qué protección contra Meltdown y Spectre está disponible hoy??

Actualizaciones de sistemas operativos

En la peor posición de hoy, los usuarios de los sistemas Windows basados en la CPU de Intel fueron. Las actualizaciones publicadas previamente para estrechas vulnerabilidades les trajeron muchos problemas, el más inofensivo de los cuales fue una disminución en el rendimiento de la computadora. Los Windowsers menos exitosos tienen un mal funcionamiento más graves: reiniciar constantes, pantallas de muerte azul e incluso la imposibilidad completa de cargar el sistema operativo. Debido a quejas masivas Microsoft retiró correcciones, pero a cambio aún no ha ofrecido nada.Los propietarios de los procesadores AMD tienen más suerte. El primer lote de parches de Microsoft también fue problemático, pero ahora la situación se ha corregido, la solución se ha encontrado y probada, todavía no hay mal funcionamiento. Pero antes de instalar correcciones, Microsoft recomienda asegurarse de que su compatibilidad con un programa antivirus funcione en la máquina.

Propietarios de dispositivos Apple basados en Mac OS 10.13.2, TV OS 11.2 e iOS 11.2 también puede actualizar sus sistemas y vivir con calma.

Además de los proveedores de distribución, los propios fabricantes de procesadores se encargaron de los usuarios de Linux. Las soluciones disponibles para las plataformas Intel se recopilan aquí. Información sobre la protección de los sistemas en AMD - aquí.

Actualizaciones del navegador

Las decisiones ofrecidas por los desarrolladores de navegadores web pueden reducir la probabilidad de ataques a través de sitios infectados en Internet, pero no garantizan una defensa completa, ya que el software malicioso puede llegar al dispositivo de otras maneras.

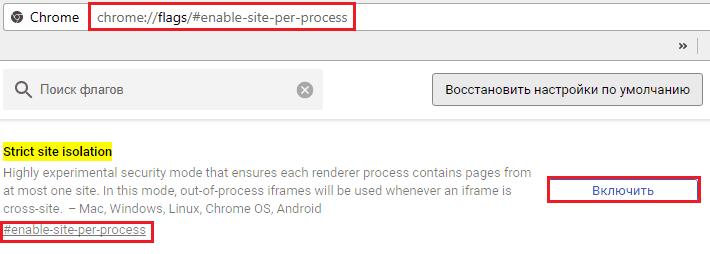

- Google Cromo y Ópera. Las actualizaciones de programas contra la infección a través de Meltdown y Spectre están actualmente en desarrollo y estarán disponibles a fines de enero. Junto con su instalación, Google aconseja a todos los usuarios de navegadores basados en Chromium que incluyan la función de aislamiento del sitio para que cada recurso web se abra en un proceso separado.

- Versión real Mozilla Firefox con protección contra la operación de vulnerabilidades ya se ha publicado. Puedes descargarlo aquí.

- Navegador protegido Safari Disponible para cargar desde la misma página donde hay actualizaciones del sistema para dispositivos Apple.

- Windows 7, 8 usuarios.Se recomienda encarecidamente 1 y 10 para instalar versiones corregidas Internet Explorer 11 Y Borde. Incluso aquellos que no usan estos navegadores.

***

Ahora se forma la situación para que ni los proveedores de equipos, ni los desarrolladores de sistemas operativos puedan darnos un 100% de garantías de ataques de ataques a través de Meltdown y Spectre. Una de las razones son los problemas de compatibilidad de parches con muchos productos de software que se revelaron en el proceso de estudio de vulnerabilidades e intentan crear correcciones. Una cosa está clara: no habrá un medicamento universal para todos en el futuro cercano, y puede resolver radicalmente el problema solo reemplazando a los procesadores comprometidos por los nuevos que aún no se han creado, lo que no tendrá tales "agujeros de gusano" en su arquitectura.- « Descarga de Chromium OS (Chrome OS), instalación en una unidad flash USB, configuración

- Cómo averiguar la cantidad de núcleos del procesador »