Conexiones no autorizadas con Wi-Fi y cómo proteger contra ellas

- 4848

- 383

- Arturo Jimínez

Al comprar un enrutador Wi-Fi, firmar un acuerdo con el proveedor de servicios y elegir el lugar óptimo para acomodar equipos, el usuario busca crear las condiciones más cómodas para él y su familia. Pero para nada para los vecinos arrogantes.

La conexión a la Internet inalámbrica de otra persona en nuestro tiempo no es rara. Además, los propietarios de las redes de fácil acceso tienen la pena la culpa de esto, lo que no será difícil conectarse incluso sin habilidades especiales.

Aunque dicen que necesitas compartir, no siempre es correcto. Las conexiones no autorizadas a Wi-Fi implican una carga adicional, aumentan el volumen total de tráfico y también reducen la velocidad de acceso a Internet. Además, esta es una amenaza potencial de seguridad.

Por lo tanto, debe asegurarse de que nadie esté conectado a su red inalámbrica, así como tomar una serie de medidas efectivas y necesarias para proteger.

Rasgos característicos

Incluso cuando no hay sospechas obvias, todavía es para verificar la limpieza de su red, que los vecinos y otros extraños pueden ocupar.

La mayoría de las veces, esto se presta atención a cuando la velocidad de Internet cae significativamente. Sí, el problema puede ser del mismo proveedor, que también debe ser excluido o confirmar.

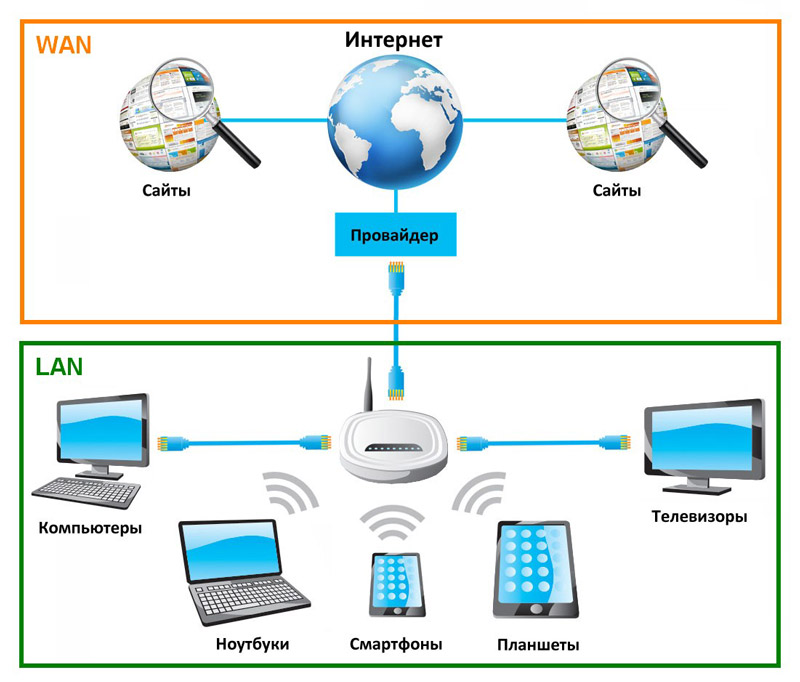

Representación esquemática del papel de un enrutador en la red doméstica

No se puede excluir que la razón de la reducción en el rendimiento fueron extraños que decidieron usar su red inalámbrica, conectándose a Wi-Fi.

Hay varias características que indican tales. A saber:

- Los archivos se cargan lentamente. Si comparamos con Internet para trabajar con cambios poco característicos, la carga de datos comenzó a tomar mucho más tiempo.

- Están cargados con video en línea. Un intento de encender el video en alta resolución termina con el hecho de que la película se está desacelerando constantemente, cargando y solo comienza el juego.

- Ping aumenta y los retrasos aumentan. Esto ya se aplica a los juegos en línea.

Si alguien decidió conectarse a su red, descargue algo de un torrente o simplemente vea videos diferentes, esto ciertamente afectará a Internet. Aún así, hay una cierta velocidad que se distribuye uniformemente entre los dispositivos conectados. Cuantos más dispositivos y mayores sean la carga en la red, más lento, el Internet eventualmente funcionará.

Además, se recomienda realizar la prueba de velocidad de Internet, así como comunicarse con el proveedor. Si no hay problemas con el suministro de servicios, entonces es muy probable que alguien haya decidido usar su red mal protegida.

Verificación de conexiones no autorizadas

Ahora directamente a la pregunta de cómo puede averiguar quién está conectado a mi Wi-Fi y calcula a estas astuciones astutas. Dado que la conexión se realiza dentro del radio de la red inalámbrica, no es tan difícil determinar la lista de sospechosos.

Hay varias opciones para verificar quién está conectado a mi Wi-Fi. Puedes hacer esto a través de:

- ajustes;

- servicios públicos;

- aplicación movil.

Debe decir por separado sobre cada método. Esto dejará en claro quién usa mi Wi-Fi no autorizado y tomará decisiones para limitar el acceso recibido anteriormente.

Ajustes

En realidad, puede averiguar en línea en línea que ahora está sentado en mi Wi-Fi y le corta estos regalos a él. La verificación independiente es posible a través de la configuración del equipo en sí, es decir, el enrutador (enrutador).

Pero aquí depende mucho de qué enrutador se use. Cada fabricante tiene sus propias características. Vale la pena mirar las 3 empresas más populares.

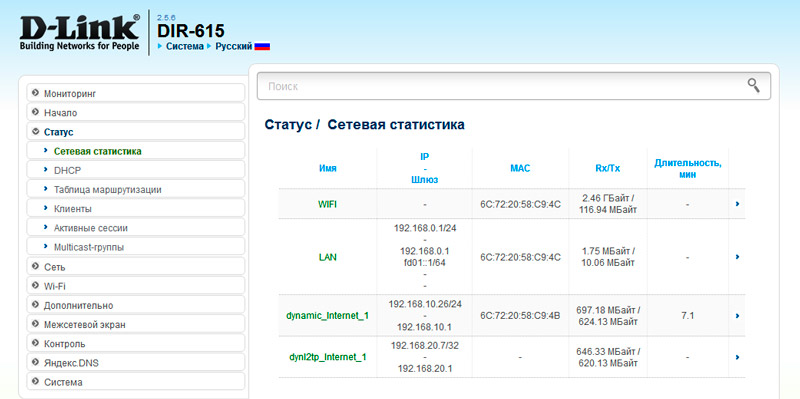

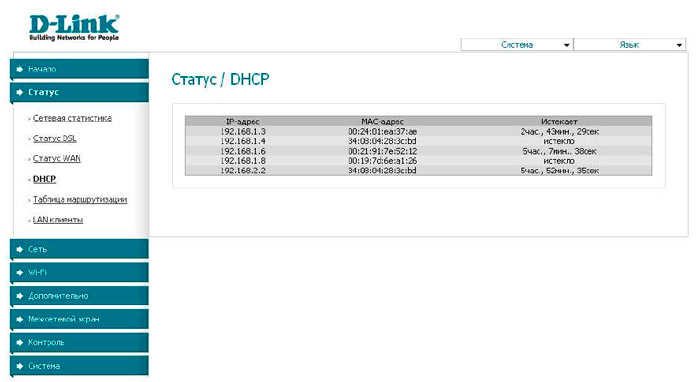

D-Link

Si no sabe cómo ver al que está actualmente conectado a su enrutador Wi-Fi, y al mismo tiempo tiene un enrutador de esta compañía a su disposición, simplemente siga las siguientes instrucciones:

- Abra cualquier navegador y regístrese en la línea de dirección 192.168.0.1;

- Ingrese el inicio de sesión y la contraseña;

- Ir a configuraciones ampliadas;

- Encuentre la sección "Estado";

- Haga clic en el menú "DHCP".

Es aquí donde se abre la lista. Puede ver quién está ahora conectado y logrado para acceder al enrutador Wi-Fi. Aquí se mostrarán Mas-Adrees.

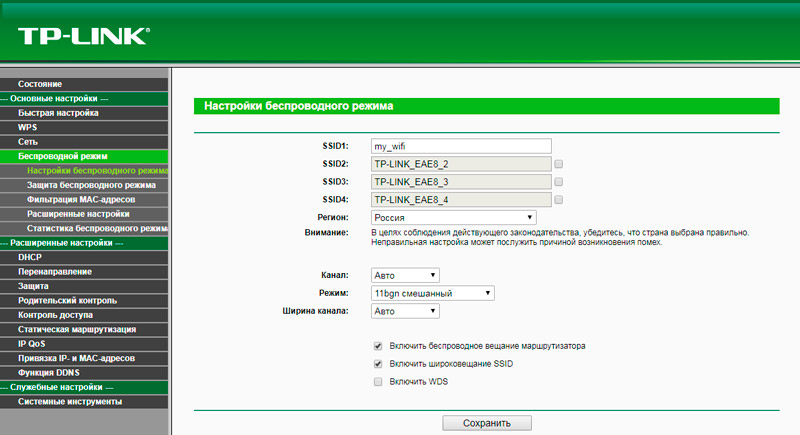

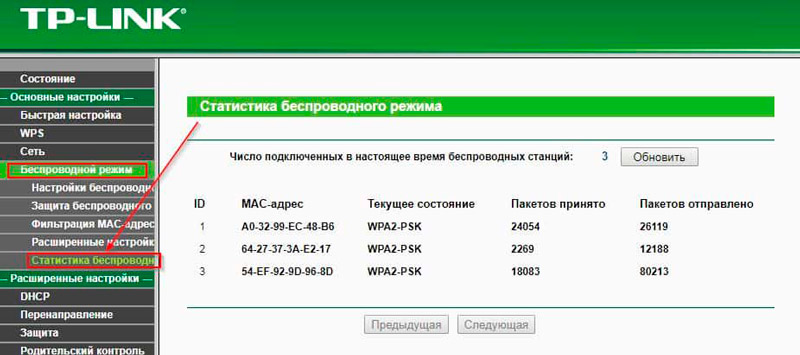

TP-Link

A través de este enrutador, tampoco es difícil averiguar quién está robando tan descaradamente su wi-fi.

Aquí las instrucciones son las siguientes:

- Abra cualquier navegador;

- En la barra de direcciones, escriba la dirección 192.168.0.1;

- prescribir una contraseña e iniciar sesión;

- En el menú lateral, vaya a la sección "Régimen inalámbrico";

- Luego haga clic en el menú "Estadísticas" (modo inalámbrico).

También lo son aquellos que decidieron conectarse con usted sin permiso.

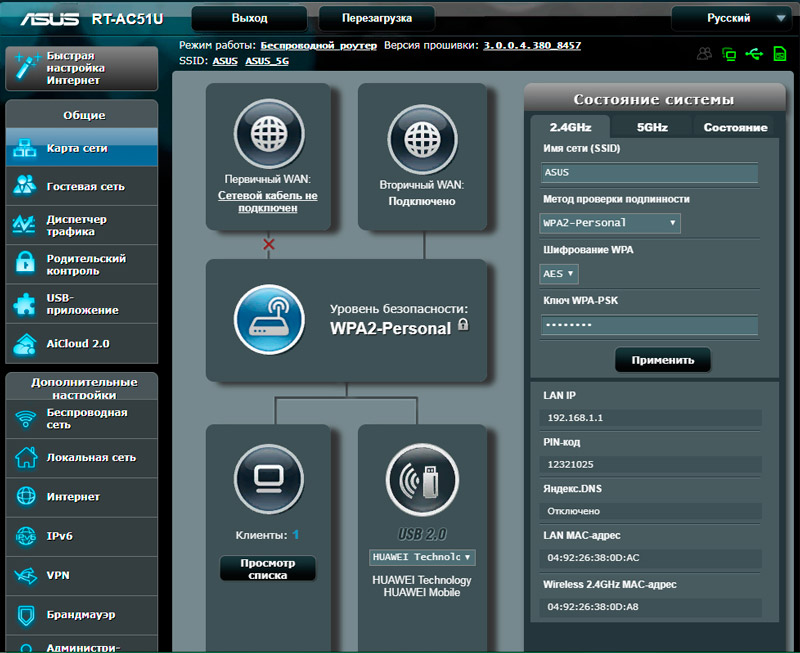

Asus

La lista de usuarios conectados es más fácil de averiguar en los enrutadores de esta empresa en particular.

Esto deberá hacerse lo siguiente:

- abrir un navegador;

- Escriba la dirección del enrutador del sitio.asus.com;

- Abra el panel de control;

- Indique la contraseña y el inicio de sesión;

- Seleccione el menú "Configuración rápida";

- Abra el elemento de "mapa de red".

Se mostrará la lista "Estado del cliente" y se mostrará una lista de dispositivos conectados.

Utilidades

Un programa especial también puede llegar al rescate a través del cual no es difícil averiguar quién está actualmente conectado a mi Wi-Fi.

Tales utilidades muestran el número de conexiones. Algunos programas tienen funciones más extendidas, lo que le permite obtener oportunidades adicionales.

Vale la pena destacar varias de las soluciones de software más populares y efectivas.

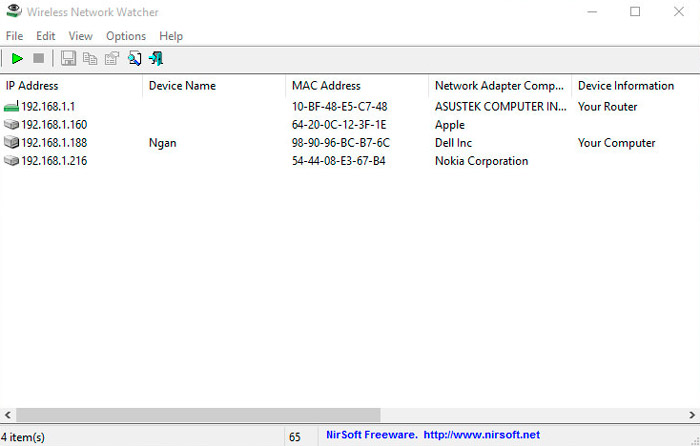

Vigilante de red inalámbrica

Un programa bastante interesante que le permite averiguar quién está sentado en mi Wi-Fi sin ningún permiso. Además, esta utilidad es aún más fácil en circulación que la configuración estándar del enrutador. El software ofrece una interfaz simple y comprensible, no ocupa más que unos pocos megabytes en una computadora.

La secuencia de trabajar con este programa es la siguiente:

- Primero descargue la utilidad de una fuente probada. Es mejor hacerlo a través del sitio web oficial del desarrollador. El programa generalmente se presenta en forma de un archivo en un sitio que debe descargarse y desempaquetarse.

- Retire el programa a cualquier lugar conveniente para usted. Habrá 3 archivos dentro de la carpeta desempaquetada. Busque el que vaya con la expansión de Exe.

- Inicie el programa y espere la aparición de la ventana principal.

- Ya está claro aquí cuántos dispositivos están conectados a una red inalámbrica.

Muy simple, cómodo y rápido. Por lo tanto, vale la pena tomar esta utilidad para ti.

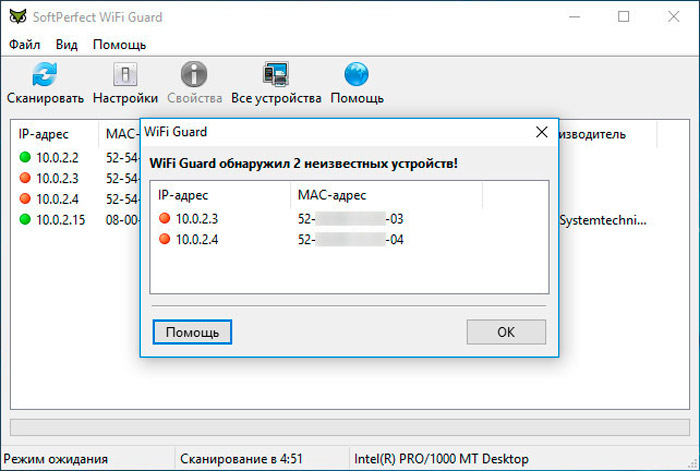

Guardia de Wi-Fi suave

La verificación también se puede realizar utilizando este software. Fácil y fácil de entender el escáner. Aquí se implementa una interfaz amigable con la capacidad de obtener información suficientemente detallada sobre los usuarios conectados.

Para trabajar con este escáner de conexión, necesita:

- Descargue el programa de una fuente segura y probada;

- Desempaqué el archivo;

- Abra la carpeta;

- Encuentre un archivo con Exe Extension;

- Iniciar la utilidad.

Como en el caso anterior, cuando se inicia la utilidad, aparece una ventana con una lista de machacas activas. Para obtener información detallada sobre un usuario no autorizado, debe hacer clic dos veces con el botón izquierdo del mouse, una de las conexiones.

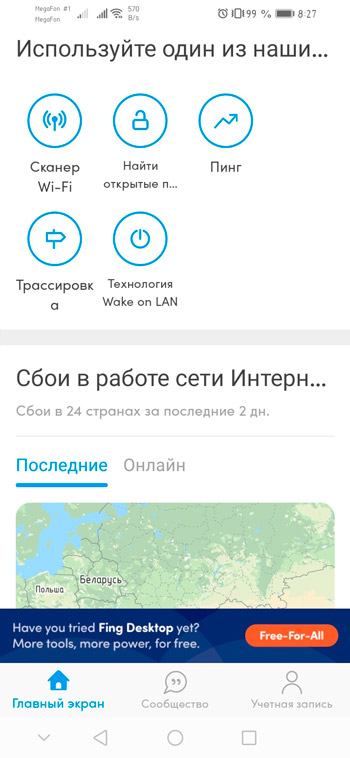

Aplicaciones móviles

No se olvide de las posibilidades de aplicaciones móviles que también tienen una funcionalidad similar.

Si hablamos de un programa universal que está disponible para las plataformas iOS y Android, entonces el representante más llamativo del segmento del escáner puede llamarse la aplicación bajo el nombre Fing.

Para obtener información sobre conexiones no autorizadas, es suficiente instalar esta aplicación en uno de los mercados, conectar el teléfono inteligente o la tableta en su red inalámbrica, y abrir la pestaña con clientes conectados en la aplicación.

Lo que es más interesante, esta aplicación hace posible no solo descubrir la dirección de red interna de un tercer usuario parcial, sino también considerar el nombre del dispositivo conectado. Esto de muchas maneras le permite comprender exactamente el dispositivo conectado a su red, desde el teléfono o desde la computadora, la computadora portátil.

Además, el número actual y máximo de usuarios se muestra en la parte superior de la lista. En el primer caso, este es el número de conexiones actuales, y en el segundo, el límite que su enrutador es capaz de.

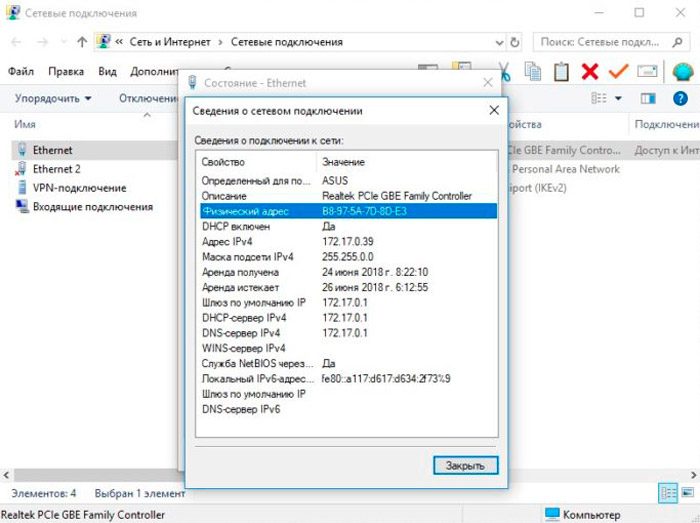

Buscar invitados no invitados

Las instrucciones anteriores dejan en claro cómo determinar la lista de dispositivos conectados. Pero al mismo tiempo, no siempre es posible mostrar correctamente los nombres de las conexiones. Es decir, no está del todo claro que estos dispositivos son su teléfono o computadora, y lo que se relaciona con los invitados no deseados.

En este caso, debe buscar ayuda para Mas-Adrem. De hecho, estas son direcciones físicas de varios dispositivos.

En el caso de las computadoras, no es difícil determinar su propia masa. Para esto necesitas:

- Haga clic con el botón derecho en el icono "Conexión a Internet" en la parte inferior derecha del escritorio;

- Abra los "parámetros de red";

- Vaya a la sección "Estado";

- Luego haga clic en "Cambiar las propiedades de conexión".

Girando hacia abajo, verás el elemento Mas-Adris. Esta es la dirección física de su computadora.

Para los dispositivos móviles, especialmente bajo el control del sistema operativo Android, aún más fácil. Debe elegir su red en la lista de conexión a través de Wi-Fi, abrir el menú con la configuración y ir a la sección "adicionalmente".

Dependiendo del dispositivo móvil y la versión del sistema operativo, el procedimiento puede diferir ligeramente. Pero Mas-Adris siempre se encuentra en la sección con configuraciones de conexión inalámbrica.

CONSEJO. Si no desea determinar quién es quién, solo conecta diferentes dispositivos alternativamente.Esto dejará en claro dónde están sus dispositivos y dónde había invitados no invitados.

Apagar los regalos

Si sabe con certeza que algunos extraños se han conectado a su red inalámbrica, pueden y deben desactivarse.

Dependiendo del fabricante del enrutador, el procedimiento puede diferir ligeramente por los nombres de los elementos del menú. Pero el principio de todos es el mismo.

- De acuerdo con las instrucciones anteriores, abra las listas de conexiones activas en el menú de configuración del enrutador.

- En el caso de D-Link, es suficiente elegir un cliente inestable, colocar una marca de verificación opuesta a sus datos y luego hacer clic en el botón "Dischard".

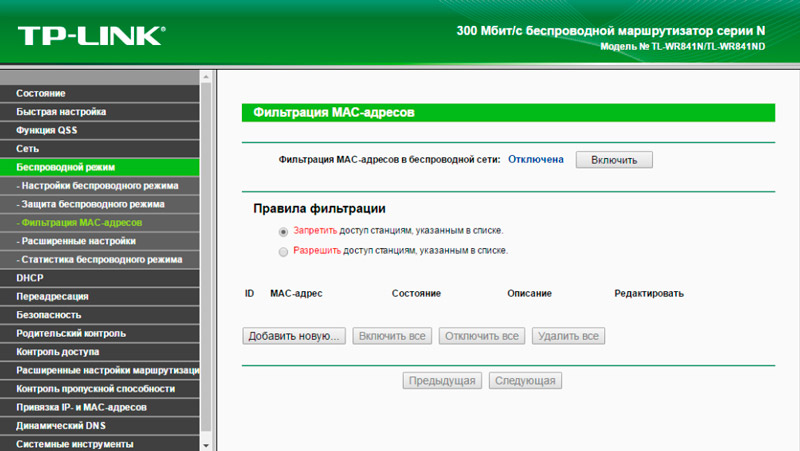

- Si es TP-Link, puede crear una lista para prohibir las conexiones. O formar una lista de solo dispositivos permitidos. Esta es una función conveniente que le permite limitar cualquier conexión, excepto su.

Pero el bloqueo no interfiere con el uso de otro dispositivo y se conecta nuevamente.

Dado que los invitados lograron establecer una conexión con su Internet inalámbrico, probablemente conozcan la contraseña de Wi-Fi. Es tan malo.

Protección de conexión

Puede e incluso necesitas protegerte de las conexiones no deseadas. Aquí se utilizan varios métodos y métodos.

Pero para empezar, algunas reglas básicas:

- Establezca una contraseña confiable y realmente segura. Mostrar fantasía y encontrar una llave que nadie adivinará con seguridad.

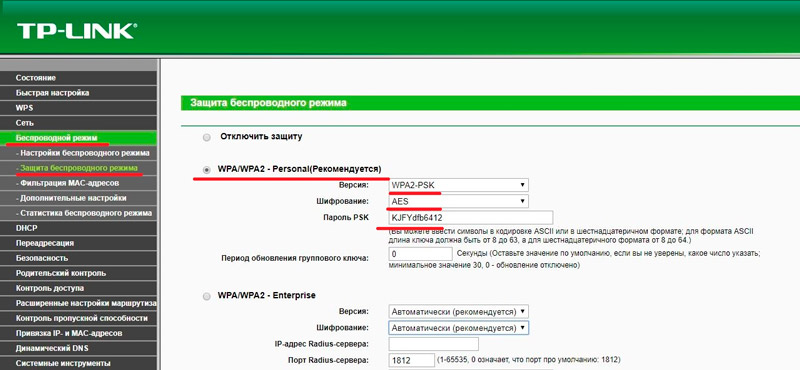

- Asegúrese de utilizar el estándar de protección más relevante. Actualmente es WPA2 AES. Es mucho mejor que ya anticuado WPA y WEP.

- Intente minimizar el uso de la función WPS, o generalmente desconectarla si es posible.

Además, hay varias recomendaciones más separadas que deben verse.

cambiar la contraseña

Es con el cambio de contraseña de su red inalámbrica que necesita iniciar. Algunos usuarios dejan códigos estándar o usan combinaciones obvias de números en forma de fecha de nacimiento, por ejemplo.

Por lo tanto, asegúrese de cambiar la contraseña actual. Dado que otros usuarios conectados a su red, probablemente lograron resolver el código. Debe ser reemplazado.

Para esto, la configuración del enrutador está abierta y los cambios correspondientes se realizan en la sección de seguridad.

Además, también se recomienda cambiar los códigos de acceso al enrutador en sí.

Red de invitados

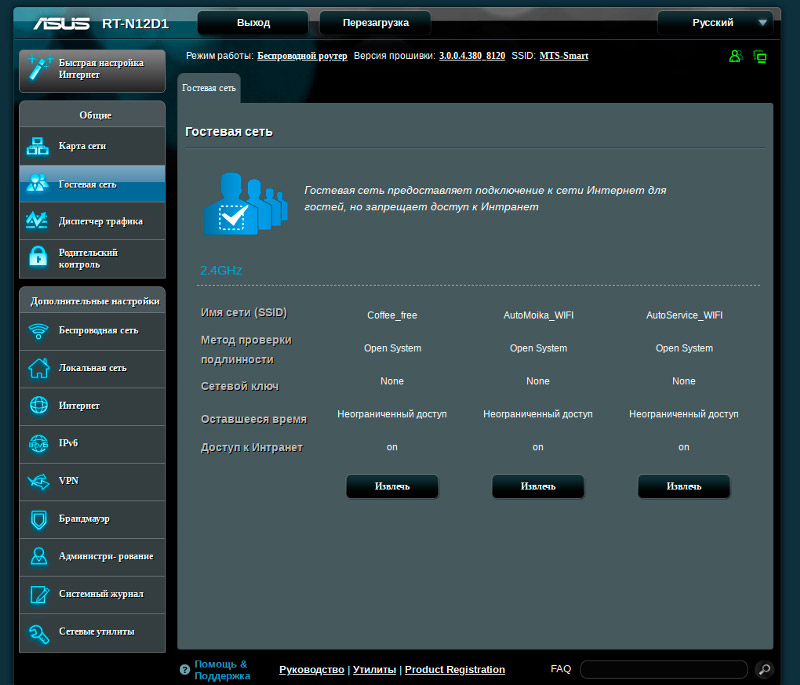

También puedes encender el régimen de invitados. Esta es una función especial para crear una red separada. No tiene una conexión directa con la red principal, que garantiza la seguridad y minimiza las amenazas incluso de los piratas informáticos serios.

El único problema es que dicha función solo está disponible en los enrutadores del rango de precios promedio y premium. Pero vale la pena comprobar. Para hacer esto, abra el menú principal del enrutador y busque un elemento llamado red de invitado allí.

Si hay dicho régimen, deberá registrar la contraseña e inicio de sesión inventadas, así como indicar el tiempo de acceso.

Código QR

Opción más bien para lugares públicos. Aunque en casa de esta manera puedes usar.

La conclusión es que el acceso a la red se abre solo al escanear un código gráfico especial. Y por su creación tienes que visitar uno de los sitios especiales. Debe ir a este recurso, ingresar su red, datos de contraseña y prepararse QR hecho en respuesta.

Simplemente se puede imprimir en una impresora. Si coloca la cámara en este código, se califica y el acceso a la red estará abierto. Es extremadamente difícil conectarse sin este código. Y para los trabajadores libres comunes, esta es una barrera insuperable.

También se recomienda hacer una lista blanca de dispositivos a través del filtrado del filtrado de la dirección de masa, para el cual se le permite conectarse a su red. Esto prohibirá automáticamente cualquier intento de acceder por los usuarios que no están incluidos en esta lista. La ventaja es que la lista de dispositivos permitidos siempre se puede ajustar, alguien agregar o eliminar.

No descuides el problema de la seguridad, incluso en Internet inalámbrico en casa ordinario.

Suscribir, hacer comentarios, dejar reseñas y hacer preguntas relevantes!

- « Métodos efectivos de conexión remota al teléfono inteligente Android

- Crear un collage de una foto en una PC y un teléfono inteligente »