Carpeta Ethash en Windows y cómo eliminarla

- 4834

- 1065

- Luis Miguel Porras

Una vez, buscando un documento importante que use un administrador de archivos, se encontró con una carpeta extraña con el nombre Ethash. Los archivos tienen nombres sospechosos. Es poco probable que este sea un directorio de uno de sus programas estándar. Qué hacer si tales "invitados no invitados" han comenzado en el disco?

En Windows 10 y en cualquier otro sistema operativo, este directorio no tiene en común con los archivos y programas del sistema. Si va al administrador de tareas, no encontrará nada especial: los archivos ejecutables de lo malicioso de acuerdo con los programas habituales están bien disfrazados. Entonces, el programa viral está enmascarado, el minero que se llama así.

Los usuarios activos de Internet han escuchado sobre las criptomonedas y métodos de su "minería". Entonces, Ethash es la carpeta Miner Ethminer. En resumen, este es un programa malicioso que utiliza su PC con Windows 10 para generar dinero virtual. Por supuesto, a favor de la persona que lo creó. Debido a esto, su PC pierde el rendimiento, o incluso comienza a "colgar". Windows 10 estándar no le permite protegerse de tal amenaza.

Que es especialmente malo: el catálogo aumenta en tamaño con el tiempo. Genera información para luego enviar datos únicos a la computadora del atacante. Si se infectan una gran cantidad de computadoras, esto proporciona al creador del minero una ganancia considerable.

Cómo se manifiesta la amenaza?

En Windows 10, la carpeta minera generalmente se almacena en la siguiente dirección:

C: \ Users \ name of the_palizer \ AppData \ Local \ Ethash \

- En el despachador de tareas, los archivos ejecutables de la carpeta Ethash se pueden disfrazar como procesos sistémicos SVCHOST.Exe o bajo los componentes del lenguaje Java - Jusched.EXE. Realmente no son malos. Una buena forma de "matar" el proceso viral: compare los tamaños de los archivos avanzados. Por lo general, los procesos ejecutables de minero de criptomonedas consumen una gran cantidad de memoria: hasta la mitad de la RAM disponible y, a veces, más.

- Y también el minero crea tareas en el planificador de Windows 10. Ver todas las tareas activas utiliza más fácilmente el programa CCleaner (también se pueden eliminar). Puede ser el horario de actualización de Java o la ejecución de la barra lateral. Si cancela por error las "buenas" tareas: está bien, estos solo están actualizando archivos.

- Si un programa similar tiene un programa similar en una computadora con Windows 10, puede encontrar otras cosas extrañas. Por ejemplo, las carpetas tendrán nombres de caracteres no estándar, contendrán campos vacíos al comienzo del nombre. Además, sus nombres suelen ser similares a los bien conocidos, por ejemplo, Adobe o Oracle.

Como pelear?

Para contrarrestar a los mineros aún no ha creado un software especial en Windows 10. Pero dada la escala de la propagación de las criptomonedas, pronto puede aparecer. Hoy la mejor manera del "tratamiento" es la utilidad antivirus comprobada. Algunos de ellos son tan efectivos que a veces se asustan: los hackers y desarrolladores de antivirus juegan para un juego de equipo?

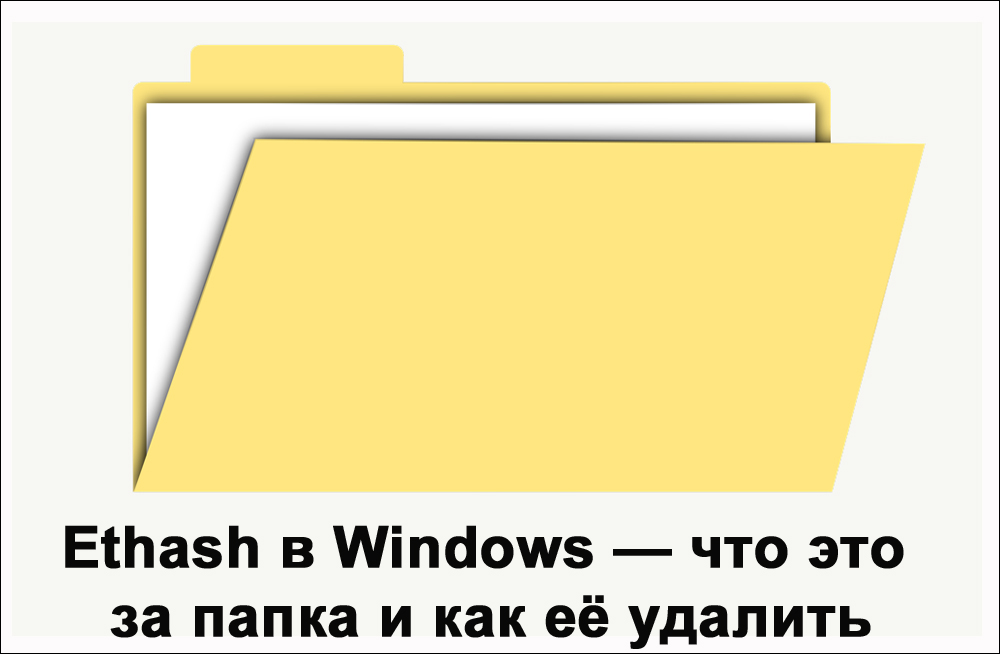

- Buen antivirus estándar: Microsoft Security Essentials, también conocido como Windows Defender. Desafortunadamente, puede ser bloqueado por las acciones nocivas de Ethash.

Microsoft Security Essentials

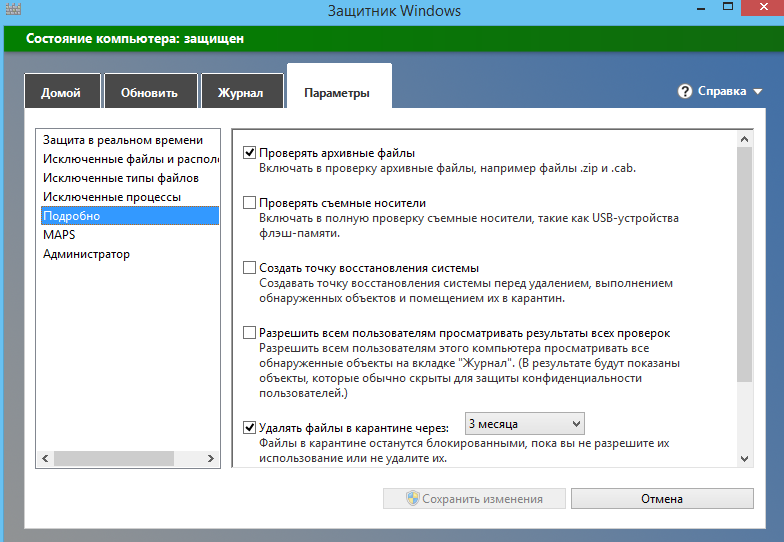

- Buena utilidad del Dr.Web para tales fines es DR.Cura web! Al instalarlo reemplaza su nombre. Por lo tanto, el minero instalado en Windows 10 no podrá identificar a su "asesino". Al cargar, el programa ya tiene bases antivirus relevantes.

Ventana del programa DR.Cura web

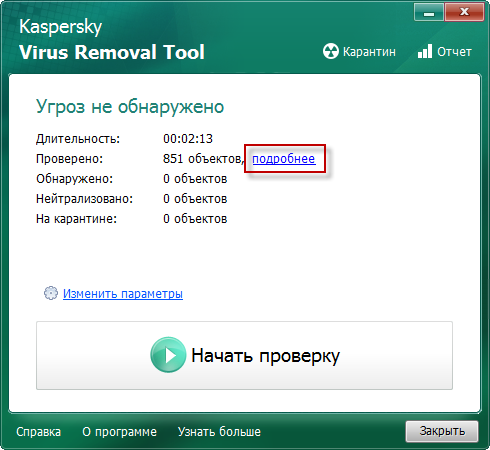

- Otra buena manera de eliminar el virus: la herramienta de eliminación del virus de Kaspersky. No es necesario hablar sobre la autoridad del desarrollador aquí, esta es una de las compañías de seguridad más grandes del mundo, con tecnologías avanzadas y las mejores bases.

Herramienta de eliminación del virus de Kaspersky

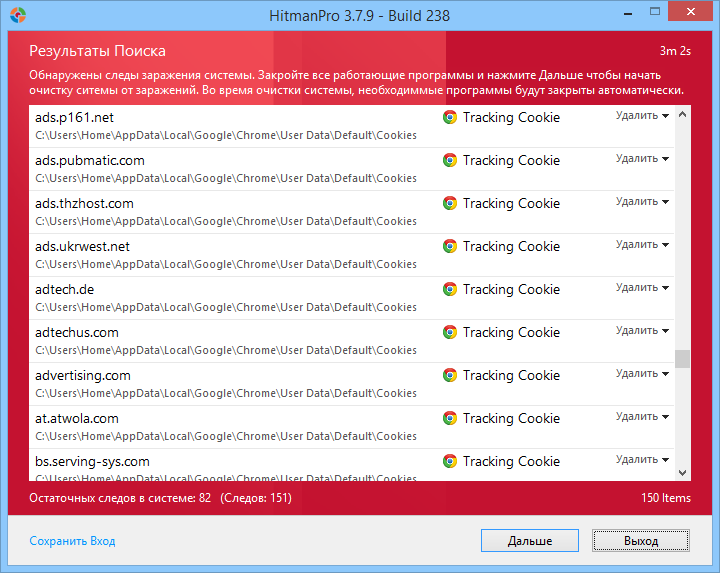

- Hay varios programas más para aquellos que no se adaptan a otras opciones. Por ejemplo, HitManPro con una interfaz agradable y un trabajo totalmente automático. Muy adecuado para la eliminación de troyanos y publicidad. Y también ayuda si recogiste la infección en tu navegador.

Ventana del programa HITMANPRO

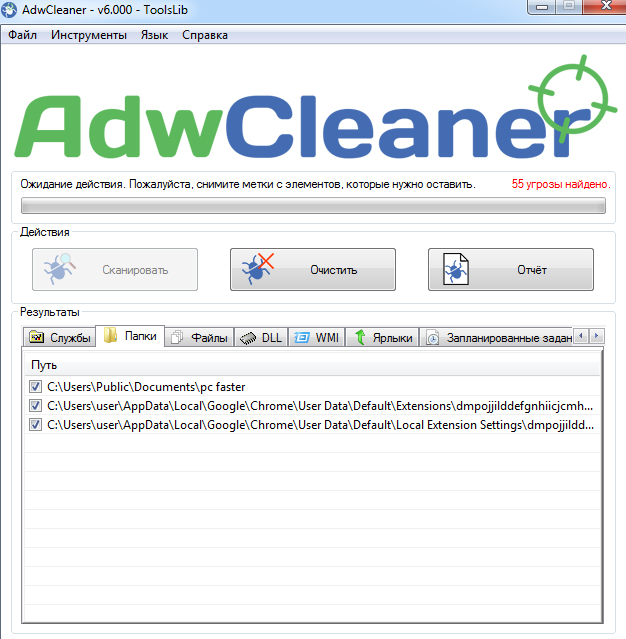

Ventana del programa adwcleaner

O adwcleaner, pero esto es más en contra de la publicidad intrusiva.

Soluciones alternativas

Los antivirus son buenos, pero cada semana aparecen nuevos y nuevos programas maliciosos para Windows. Las actualizaciones para ellos no siempre están tan operativas. Entonces, si tiene miedo de perder acceso a los recursos de PC en el momento más inesperado, use los siguientes métodos.

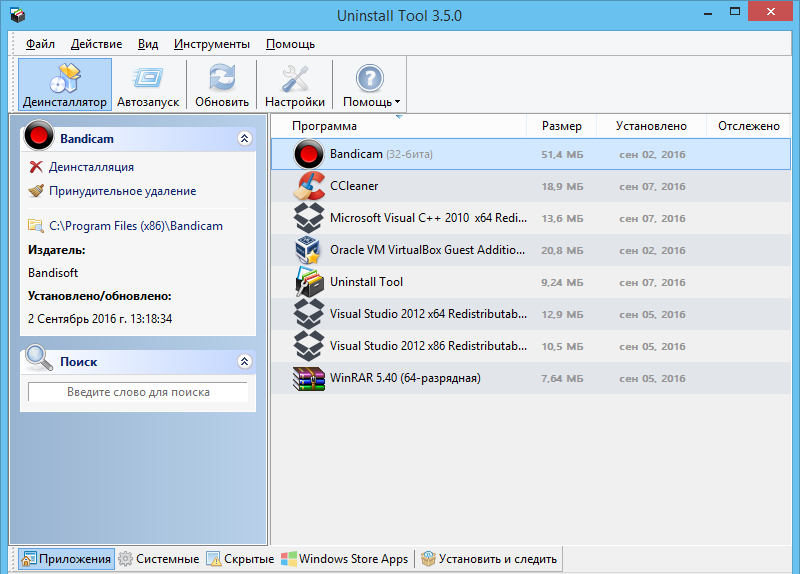

- El programa de herramientas de desinstalación ayudará a reaccionar a tiempo a la instalación de. Está equipado con un monitor especial que dará una advertencia sobre las bandas. Bandling es incrustar programas de tercera parte en archivos y aplicaciones cargadas. Lo más probable es que así es como recogiste a Ethash en los "Top Ten".

Desinstalar herramienta

- Encuentre en Internet un programa que lo ayudará a eliminar la carpeta "inestable". También puede intentar cambiar los derechos de acceso a carpetas utilizando las "Propiedades".

- Use el despachador de tareas alternativas para Windows 10.

Y si los virus, los programas troyanos y la publicidad agresiva lo molestan constantemente, intente cambiar el sistema operativo. Por ejemplo, se ha creado una gran cantidad de sistema operativo para cada gusto sobre la base de los virus de Linux. Muchos de ellos son más que convenientes incluso para un principiante.

conclusiones

Estudiamos el Minero Ethash en detalle: ¿cómo es que puede ser peligroso y cómo deshacerse de él?. Esperamos que sus "reuniones" con una similar van al pasado. Siempre con precaución, cargue archivos de fuentes no verificadas en Internet.

Deja tus comentarios bajo el material. Encontraste otro minero en una PC y no sabes qué hacer? Las soluciones estándar no ayudan? Nuestros administradores y usuarios siempre podrán dar consejos prácticos!

- « Revisión y configuración Ubiquiti unifi

- Chipset de placa base ¿por qué es necesario y cómo determinar la versión? »