El proceso de configuración y uso por Google Authenticator

- 1219

- 129

- Cristian Collazo

Google, monopolizando el mercado de software para varios espectros, implementa con éxito muchos de sus proyectos. Además de todos los tipos conocidos en forma de cliente postal o servicio de búsqueda, hay muchos proyectos y tipos de software diferentes que son extremadamente útiles para un usuario ordinario. Uno de estos productos útiles es una aplicación para dispositivos móviles llamado Google Authenticator, que, sin embargo, no recibió atención digna y merecida entre los consumidores, como el cliente de correo de voz anterior. En este artículo, hablaremos sobre esta atención inmerecida del desarrollo del gigante y líder entre las compañías de desarrollo de software "Google".

Procedimiento de propósito e instalación

"Google Authenticator" es un producto de la categoría "Herramientas de seguridad" que implementa datos personales mediante la implementación de un sistema de autenticación de dos etapas. La esencia de esta aplicación es lo más simple posible. El usuario para obtener la admisión autorizada a cualquier información personal, excepto los datos de autorización (inicio de sesión y contraseña), ingresa a la autoridad de confirmación de la autoridad, que el propio usuario inventó o generó. Dicha autenticación de dos etapas le permite suprimir la recepción del acceso no autorizado, si los datos de autorización principales fueron comprometidos intencionalmente o no intencionalmente. Por supuesto, vale la pena señalar que el uso de este software implica una cierta responsabilidad del propio usuario.

Desafortunadamente, si lee reseñas sobre el producto en consideración, puede encontrar a muchos usuarios que se quejan de que después del reinicio de la configuración se encuentran con dificultades para restaurar el acceso a cualquier recurso de red necesario para ellos. Es en estos momentos que surge la responsabilidad misma, lo que sugiere que antes de cualquier interferencia en el personal del sistema operativo de un dispositivo móvil, es necesario cuidar la seguridad del cifrado y la restauración del acceso. "Backap salvará al mundo": esta declaración siempre debe tenerse en cuenta en esta era de la información.

Instalación y configuración primaria

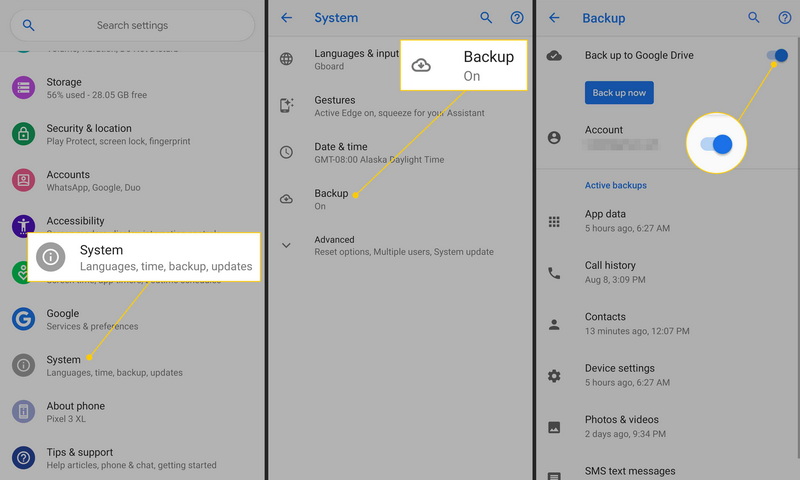

Para iniciar la instalación, deberá descargar "Google Authenticator" en "Play Market" o "App Store", dependiendo del dispositivo utilizado y el sistema operativo. El procedimiento de instalación es automático, ya que para todos los productos disponibles en los catálogos de las tiendas mencionadas, por lo que el usuario solo puede esperar la finalización de la descarga, la instalación y finalmente confirmar el paso de la inspección para la seguridad de la aplicación descargada. El procedimiento de configuración adicional tampoco es de alta complejidad y se ve lo siguiente (para el ejemplo del sistema operativo Android):

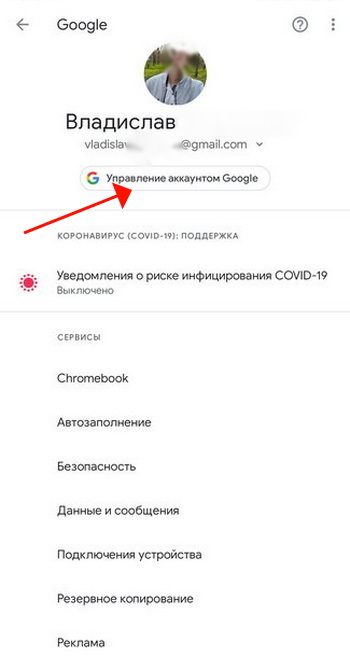

- En el dispositivo con el sistema operativo Android, abra la "Configuración" y vaya a la sección "Google" -"Administración de cuentas de Google";

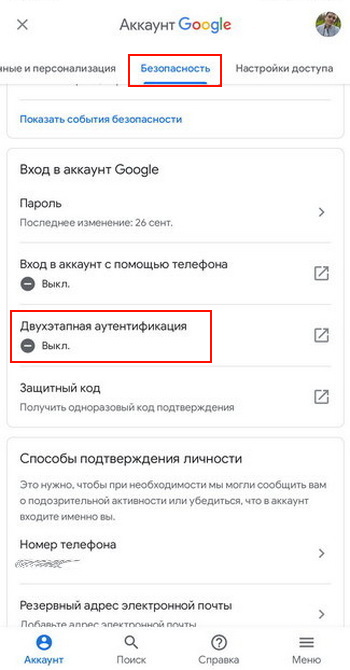

- A continuación, vaya a la subsección de seguridad y seleccione la entrada a la cuenta de Google;

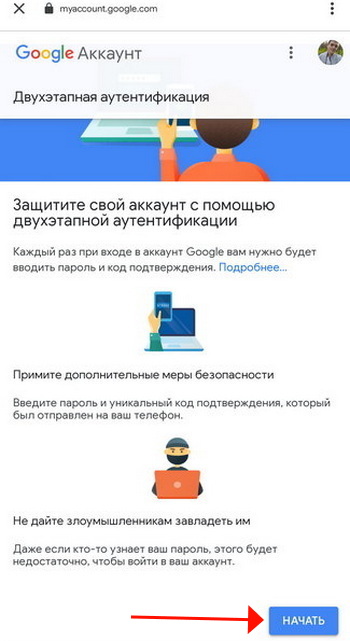

- Encienda el parámetro "Autenticación de dos etapas" y, cuando se solicite, confirme la entrada de la entrada de datos de autorización a la cuenta de Google;

- Esto se puede hacer, por ejemplo, utilizando una computadora y un navegador web, donde es suficiente iniciar sesión en su cuenta y, por analogía, permitir la confirmación adicional de la entrada.

Después de la confirmación es que todas las manipulaciones fueron exitosas, debe proceder a la configuración de acceso bajo consideración utilizando el Autenticador de Google, y esto será que hacerse:

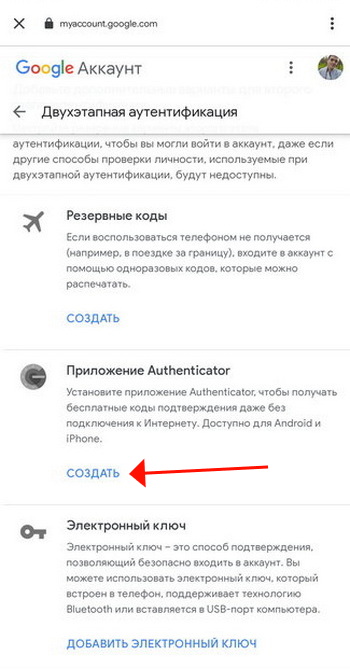

- Vaya a la configuración de la cuenta y en las opciones propuestas para la segunda etapa, seleccione "Aplicación de autenticador";

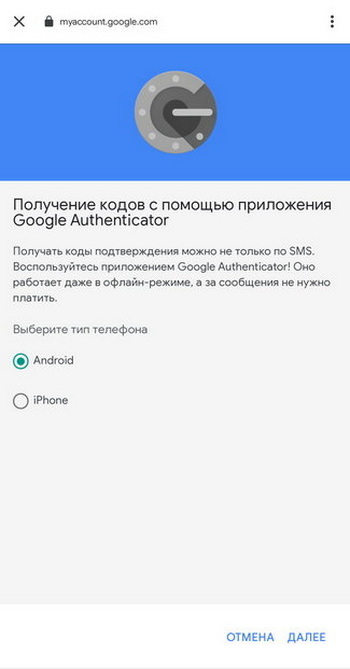

- Seleccione el tipo de teléfono utilizado - "Android" o "iPhone";

- En el siguiente paso, el escáner de código QR lo propusirá para escanear el código generado utilizando la aplicación misma en el dispositivo móvil;

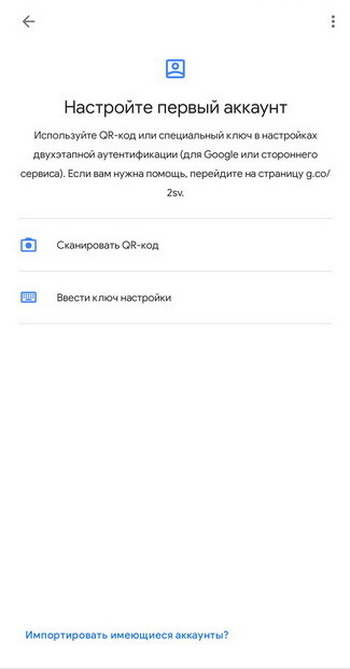

- Abra la aplicación y seleccione la sección "Agregar cuenta", luego seleccione "Escanear el código de barras" o "Ingrese la clave", dependiendo de lo que se activó en un paso anterior;

- En conclusión, confirme las manipulaciones para completar la configuración.

Otras acciones dependen de qué recursos utilizaron la autenticación de dos factores bajo consideración. Por ejemplo, para la autorización en "Gmail.Com "Deberá ingresar el inicio de sesión y la contraseña principales y confirmar la entrada con el código que se generará en la aplicación en el dispositivo móvil. La configuración puede considerarse completada.

Recuperación

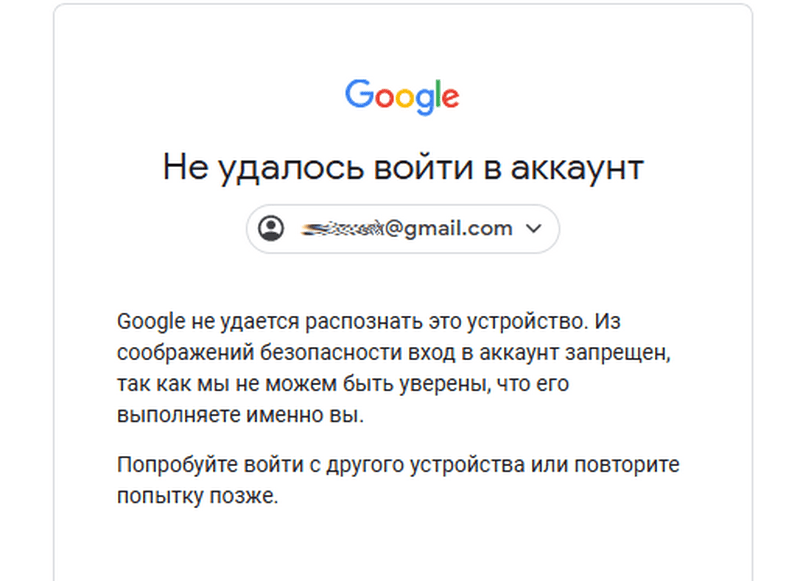

Repita una vez más sobre la responsabilidad, que ya se ha mencionado anteriormente. Se asigna a cada usuario con respecto a la implementación de medidas para garantizar la seguridad de sus datos. Teniendo esto en cuenta, debe tenerse en cuenta que los detalles de esta aplicación no implican la preservación de códigos/contraseñas en algunos servidores, ya que todo esto se conserva solo en la memoria del teléfono o tableta, lo que a su vez conduce a La imposibilidad de restaurar datos si se elimina la aplicación o la configuración se restablecerá a los valores de fábrica. Por lo tanto, la conclusión de que Google no implementa ninguna herramienta de restauración, y todas las consecuencias y posibilidades de obtener acceso a cualquier sitio (donde se usó anteriormente la autenticación de dos factores) se asignan a los hombros de la cuenta de la cuenta y la administración de recurso de red. Si la funcionalidad bajo consideración se usó en sitios que no proporcionan acceso a transacciones financieras, entonces es probable que la administración vaya a la reunión y al recibir ciertas pruebas (capturas de pantalla, fotos, RPD) proporcionará acceso a la cuenta. Las tiendas en línea o los servicios de pago son muy reacios en este caso a la reunión, que debe tenerse en cuenta.

Conclusión

Entonces, "Google Authenticator" es un desarrollo incondicionalmente prometedor, a pesar del hecho de que se lanzó en 2010. Pero al mismo tiempo, este sigue siendo suficiente producto sin procesar que requiere mejoras obligatorias, especialmente para proporcionar acceso a la restauración de datos. Por supuesto, dicha funcionalidad reducirá la seguridad real, lo que Google ha sido preocupado en este producto y, en cierta medida, los beneficios de la aplicación, pero esto aumentará el número de usuarios activos. Pero Google quiere renunciar a la calidad de la protección en este asunto en aras de la descarga, esta ya es una pregunta retórica, y solo el tiempo se le dará la respuesta.

https: // www.YouTube.Com/reloj?V = H0bpfradoak

- « Cambiar el tamaño y la fuente de la mesa de escritorio Windows

- Protección adecuada de la contraseña del navegador »