Procedimiento de defensa de sombra para instalar y usar

- 817

- 184

- Germán Ballesteros

Hay una gran cantidad de medios para proteger el sistema operativo y la computadora en general. Algunos de ellos representan las categorías donde se implementan protección activa (antivirus y firewalls), servicios públicos de limpieza, servicios públicos para la protección preventiva y mucho más. Todos ellos ofrecen cierta funcionalidad, que está dirigida a la seguridad de los datos personales y la integridad del sistema operativo. Este artículo hablará sobre un software ligeramente diferente llamado "defensor de sombras", diseñado para garantizar la seguridad de la confidencialidad de los datos y no para permitir cambios que puedan conducir a la inoperabilidad del sistema operativo de Windows. Y sobre lo que este programa sabe cómo configurarlo y usarlo, y se discutirá más tarde.

Trabajando con el programa de defensa de la sombra.

Funcional

Entonces, "Shadow Defender" es un proyecto de la compañía del mismo nombre, que se publicó en 2007, ya que desde entonces adquirió una base de usuarios bastante sólida que aprecia la calidad y la funcionalidad propuesta. Debe entenderse que, a diferencia de la mayoría de los otros representantes de la categoría de protección contra antivirus, Shadow Defender (o traducido por "Protección de sombras") no está tratando de proteger la información de la intervención de tercera parte por parte del software viral, sino que solo trata de minimizar el riesgo de riesgo de Daño a estos datos. Este es un punto clave que debe tenerse en cuenta para evitar posibles malentendidos.

La funcionalidad propuesta por los desarrolladores tiene una base bastante simple y comprensible. El usuario a su discreción determina qué categorías de archivos deben protegerse adicionalmente. El sistema de protección en consideración comienza a crear copias dinámicas de todos los objetos seleccionados. Estas copias se llaman "sombra", ya que de hecho son solo una imagen que refleja la condición general y el contenido del archivo. La seguridad de la copia se logra debido al uso del entorno virtual (modo de sombra), donde se colocan todos los elementos, sin ningún impacto en otro "entorno". De hecho, todos los objetos seleccionados son simplemente fijos (o "congelados) en un estado determinado, que se eliminará (si se desea) después de recargar. Esta condición no permite que los virus ganen un punto de apoyo en "sectores congelados", lo que proporciona un nivel tan alto de protección.

Existe un defecto significativo que ya se ha designado anteriormente en tal enfoque: esta es una posible pérdida de información, si el virus logró obtener un punto de apoyo en el "entorno", comprometer todos los datos que necesita y retirarse después de recargar el sistema. El hecho de la infección puede permanecer no identificado, ya que ya no hay un virus, pero los datos ya han perdido el "buitre de secreto". "Shadow Defender" es una herramienta ideal que debe usarse como una barrera antivirus adicional junto con un software especializado.

Cómo instalar y configurar

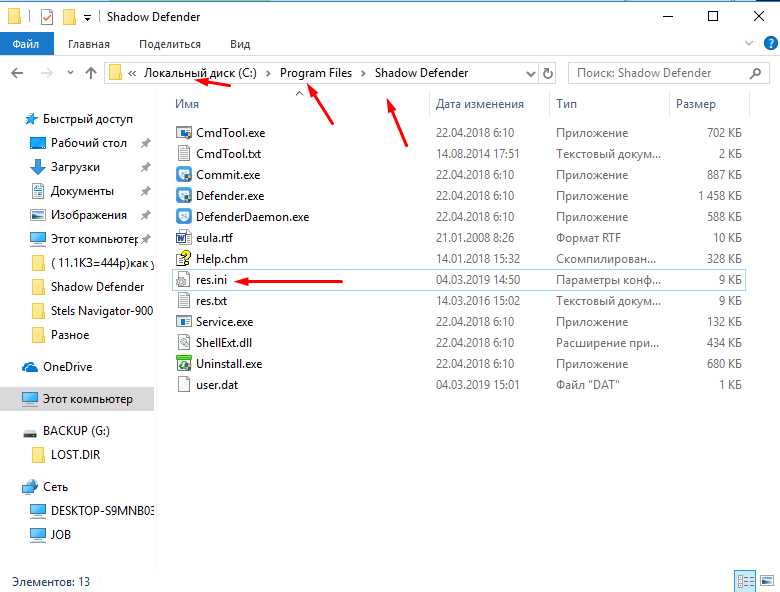

El "defensor de la sombra" se aplica a una licencia pagada por valor de $ 25, pero tiene una versión de prueba de 30 días, que demostrará que para tal seguridad la cantidad no es tan grande. Para descargar la utilidad, debe visitar el sitio web oficial de los desarrolladores - https: // www.Defensor de la sombra.com, también puede descargar un archivo de la localización rusa allí, ya que la interfaz predeterminada en inglés. Después de descargar el archivo ejecutable e instalar software, coloque el archivo de localización resultante (res.ini) en la carpeta raíz "defensor de sombra", después de cambiar la extensión del archivo anterior.

Inicie el programa y seleccione la opción que necesita (para comprar una licencia o permanecer en una versión de demostración temporal), después de lo cual la interfaz principal del programa, que consta de seis secciones principales, a saber: a saber: a saber:

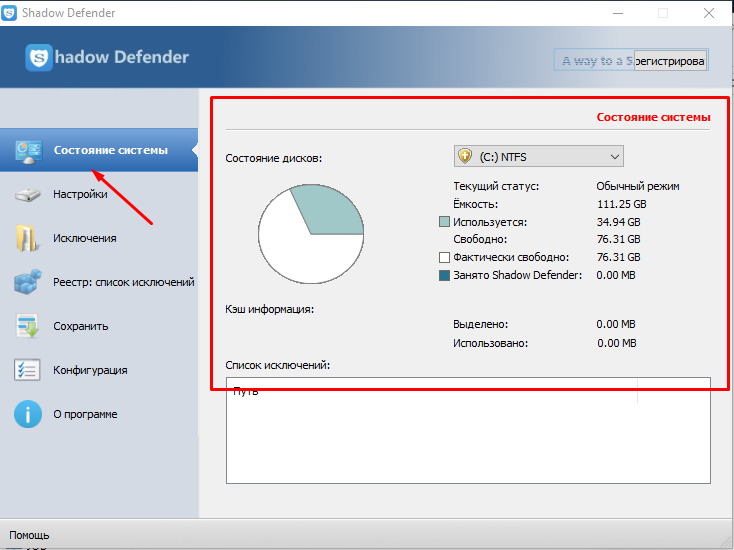

- "El estado del sistema": en esta pestaña puede familiarizarse con la información principal sobre las secciones del estado de los discos, es decir, cuánto espacio libre queda y también cuánto ocupa el programa en sí.

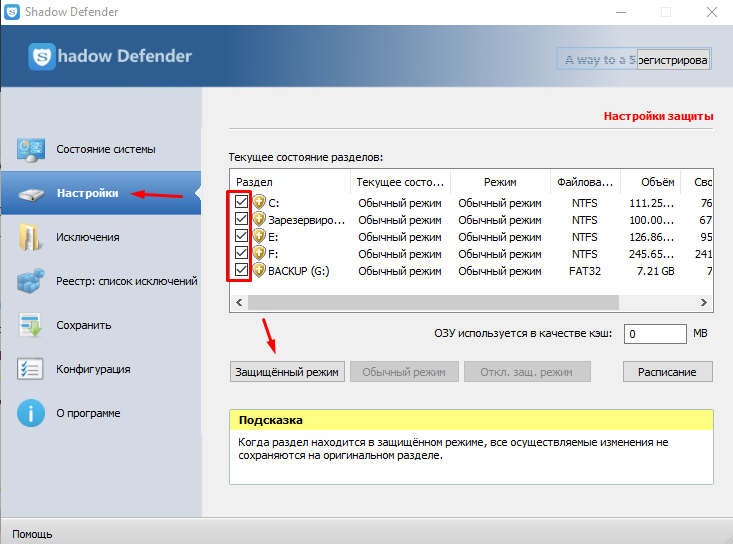

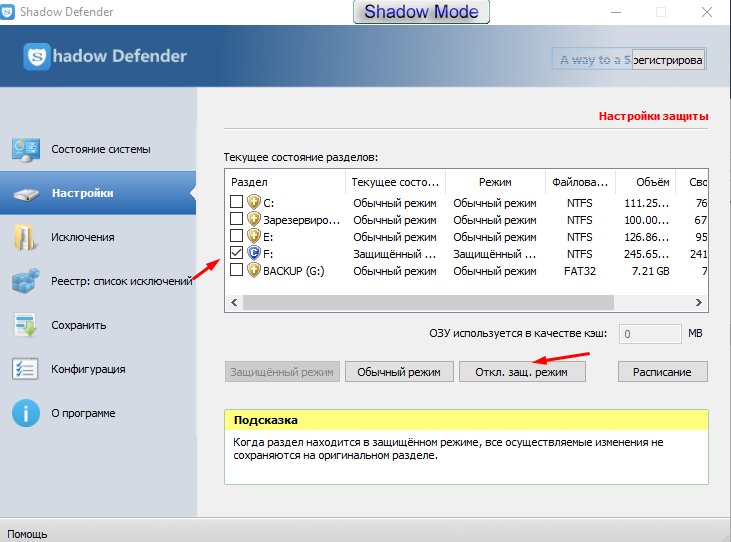

- "Configuración" es la sección principal donde el usuario activa "Protección de sombras". Para iniciar, es suficiente marcar los discos necesarios con las banderas y hacer clic en el botón "Modo protegido". Si la cantidad de RAM es suficiente, entonces también puede asignar su parte bajo el almacenamiento del caché.

Al hacer clic en el botón "Programar", puede optar por apagar el modo seguro al apagar la computadora o dejarlo funcionando después de reiniciar. La misma propuesta se mostrará en la pantalla después de hacer clic en el botón "Modo protegido".

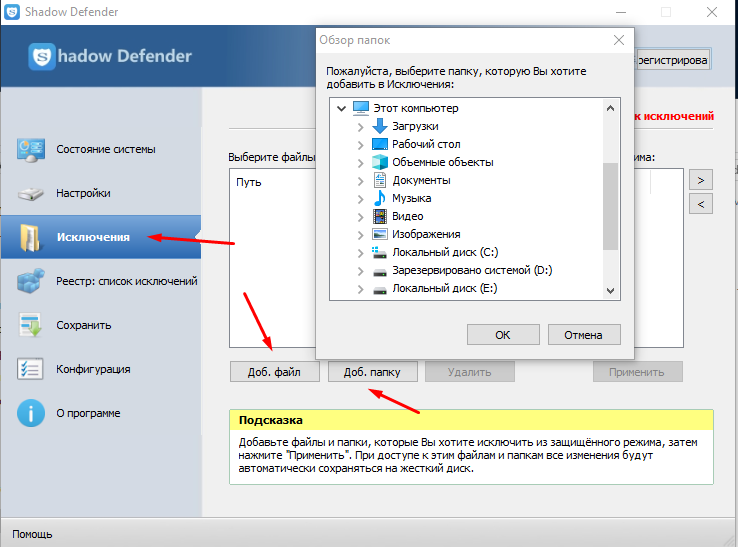

- "Excepciones": cuanto más se coloquen objetos en "Protección de sombras", más requiere el programa la cantidad gratuita de memoria.

Además, hay archivos que no requieren un amuleto adicional, por lo que será más aconsejable incluirlos en la lista de excepciones para liberar recursos para la seguridad de datos realmente importantes/personales/confidenciales.

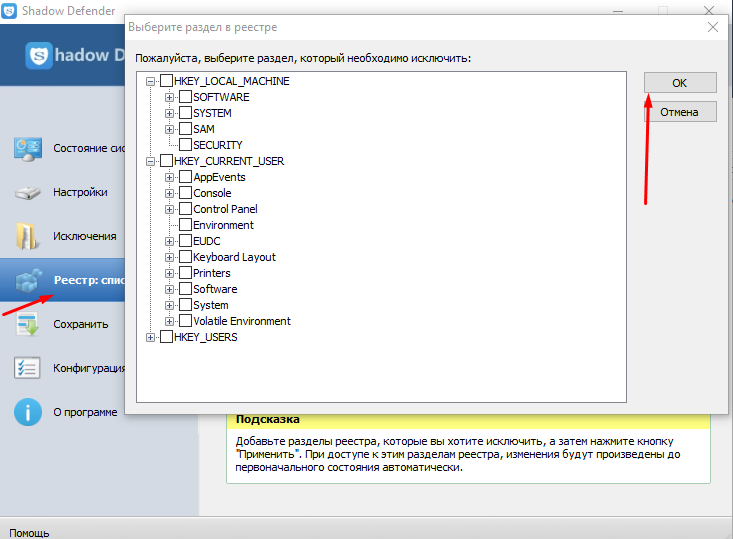

- "Registro: lista de excepciones": la aprobación anterior se refiere (aunque en menor medida) y para proteger los valores/claves de registro.

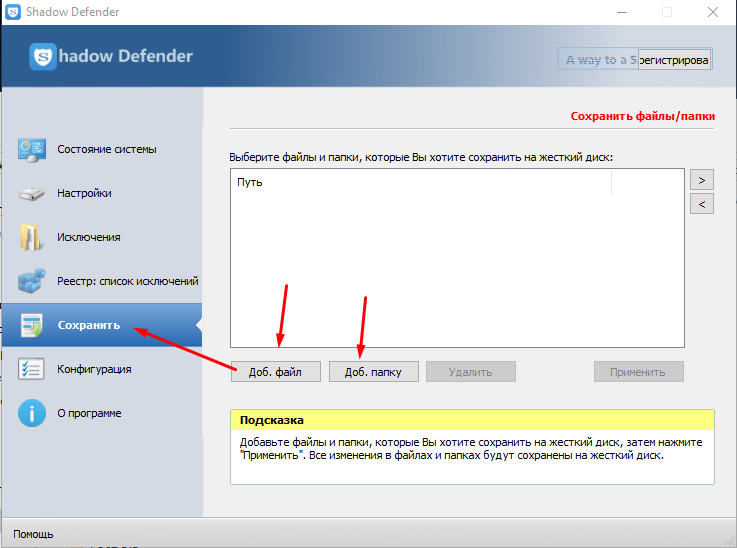

- "Guardar": le permite elegir objetos cuyos cambios recibirán conservaciones sobre los recursos del disco duro.

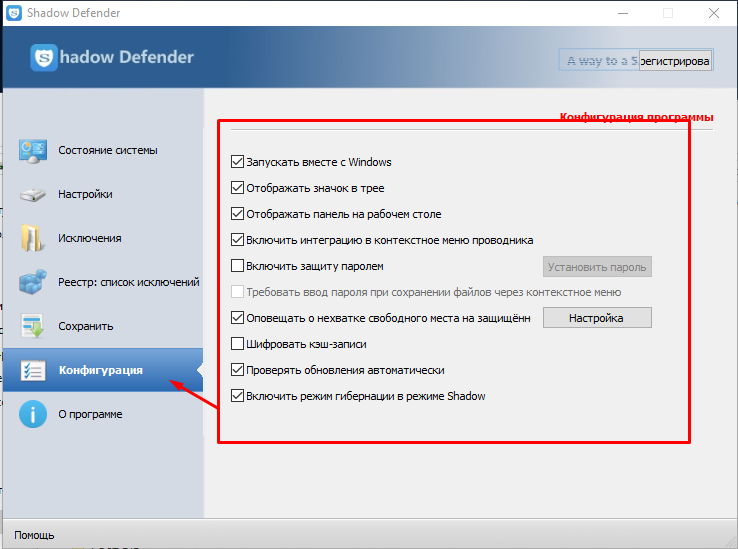

- "Configuración": ofrece varios parámetros personalizables para garantizar el máximo efecto de usar toda la funcionalidad. Por ejemplo, puede establecer una contraseña para activar/desactivar el modo de sombra, configurar la notificación, que notificará sobre el volumen final del disco duro donde se almacenan los archivos del programa y T. PAG.

Cómo consultar el programa

Para verificar la calidad de la utilidad, es suficiente hacer lo siguiente:

- En la sección de disco seleccionada, cree una carpeta con cualquier nombre y realice cualquier acción con ella (elimine, cambie el nombre, cambie la ubicación).

- Abra la interfaz de utilidad y desactive el modo de sombra.

- Si la carpeta de verificación estaba en la sección del sistema, entonces se abrirá una ventana frente a usted, lo que actualmente es imposible llevar a cabo esta acción y se requiere un reinicio.

- Después de reiniciar, la carpeta remota "mágicamente" aparecerá en el mismo lugar.

Esto se aplicará a toda la sección en su conjunto, incluso el historial del navegador y las pestañas abiertas volverán al período de tiempo en que se desconectó el "modo de sombra". Realmente vale la pena la funcionalidad, para la cual no será una pena separarse de $ 35.

Desconectar y eliminar el programa

Shadow Defender es un programa bastante exigente, ralentiza significativamente la computadora mientras crea una copia en la sombra de los archivos (debido a la carga en un disco duro). Su apagado temporal se puede realizar de las siguientes maneras:

- Haga clic en el botón derecho del mouse en el icono del programa en las ventanas de Trey y seleccione "Salir". El programa se cerrará por completo y no funcionará temporalmente.

- Abra la ventana de aplicación principal, vaya a "Configuración". Elimine las marcas de todas las unidades existentes y seleccione un "modo normal", haga clic en "Aceptar". En este caso, las copias de seguridad creadas no se eliminan, pero las nuevas no se crean.

Y antes de deshabilitar completamente el defensor de la sombra, también se recomienda eliminar el régimen protegido para el registro; esto ayudará a evitar en el futuro de los conflictos de los archivos del sistema al restaurar las copias de seguridad.

Puede eliminar el programa de las siguientes maneras:

- Desde el menú "Inicio". Seleccione la carpeta de defensa de la sombra, comience "Deinstal". Siguiendo las indicaciones, hacer la eliminación. Por defecto, todas las copias de seguridad creadas anteriormente se conservan.

- Windows Standard significa. Para hacer esto, abra el "Panel de control", seleccione "Programas y componentes", resalte Smart Defender en la lista que aparece, haga clic en él con el botón derecho del mouse y haga clic en "Eliminar".

La eliminación de manera similar se puede realizar mediante aplicaciones de tercera parte, por ejemplo, usando CCleaner.

Conclusión

Las herramientas para garantizar la seguridad del sistema operativo deben tratarse con una cierta participación de la desconfianza y no confiar completamente en ellas. No importa qué sistema antivirus avanzado pueda ser, siempre puede haber una escapatoria, y el defensor de la sombra no es una excepción. Un enfoque reflexivo para el uso de herramientas existentes: esta es la clave para mantener la integridad de Windows y todo el contenido de la computadora.

- « Todo sobre el programa Zaxar Game Browser ¿Qué es esta aplicación y cómo deshacerse de ella?

- El error del perfil de Yandex Browser causa y soluciones »