Creación en el servidor de Windows TFTP, configurando y verificando el rendimiento

- 4621

- 609

- Agustín Llamas

TFTP es un protocolo de transferencia de datos simplificado (que se evidencia por la primera letra de la abreviatura del protocolo, trivial), caracterizado por la facilidad de implementación y que tiene una serie de restricciones, la principal es la falta de autenticación. Por esta razón, no es tan común como FTP, pero hay muchos ejemplos cuando su uso es más preferible.

Por ejemplo, en una red local cerrada para descargar el sistema operativo a las estaciones de trabajo, por razones de seguridad o por otras razones que no contienen su propio disco duro. Y aunque hay algunos riesgos aquí, pueden ser compensados mediante el filtrado por dirección IP utilizando el protocolo de transporte UDP.

Cómo instalar un servidor TFTP en Windows

El protocolo FTP trivial, como ya sabe, es muy fácil de implementar, y si hablamos de transferencia de archivos de bajo nivel, siempre que no haya requisitos de seguridad rígidos, fuera y permanece muy en demanda.

Además de cargar el sistema operativo en las estaciones de trabajo, se usa ampliamente para descargar y modificar las configuraciones de muchos dispositivos construidos, que forman parte de las redes domésticas y el sistema Smart House.

En particular, este protocolo a menudo se puede encontrar en enrutadores, en teléfonos móviles, en los populares fasters de los medios. Se usa para transferir archivos individuales a distancias relativamente pequeñas. Pero en las redes globales, el mismo Internet, el uso de TFTP es inaceptable debido a la baja seguridad. FTP reina allí, y si se requieren mayores requisitos de seguridad, entonces SFTP.

Si, utilizando FTP, que requiere entrada de inicio de sesión/contraseña, puede llevar a cabo una gama completa de operaciones con archivos (transmisión en ambas direcciones, renombrar, eliminar, ver), luego en TFTP solo puede descargar archivos, y solo uno por uno. Pero aquí se usa UDP Stack, caracterizado por la simplicidad de código, a diferencia de un TCP/IP común, pero bastante complicado.

En el protocolo TFTP, la baja funcionalidad se compensa con la confiabilidad, por lo que la parte del servidor del código de protocolo ocupa muy poco espacio en el disco o en la memoria, lo que lo convierte en un candidato ideal para su uso en dispositivos construidos, en los que es deficiencia de memoria. un fenómeno familiar.

Entonces, si resume para qué necesita el cliente TFTP, se puede argumentar que la principal ventaja del protocolo es la facilidad de implementación de su parte del cliente.

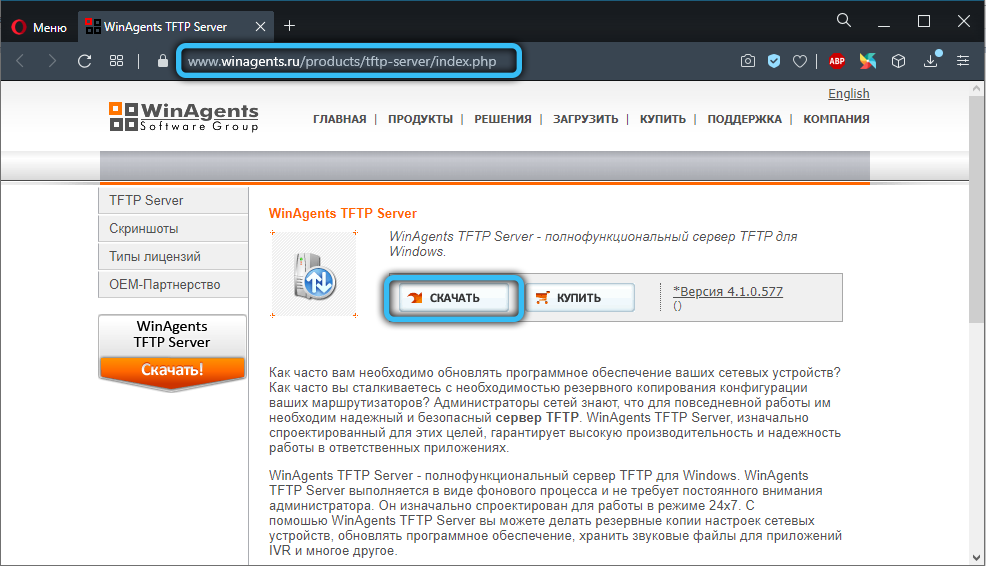

ATENCIÓN. El protocolo no proporciona la disponibilidad de cuentas de usuario, por lo que siempre existe el riesgo de conectarse a un servidor TFTP o cliente de otras personas, incluidas las metas maliciosas. Por lo tanto, debe usarlo si la red está protegida de otra manera, por ejemplo, un firewall.Aunque el servidor TFTP se puede encontrar con mayor frecuencia en el sistema operativo Linux, hay muchas soluciones diseñadas para Windows e incluso para macOS (TFTPD32/64, Hanewin, WhatsUp, Winagents, etc.).

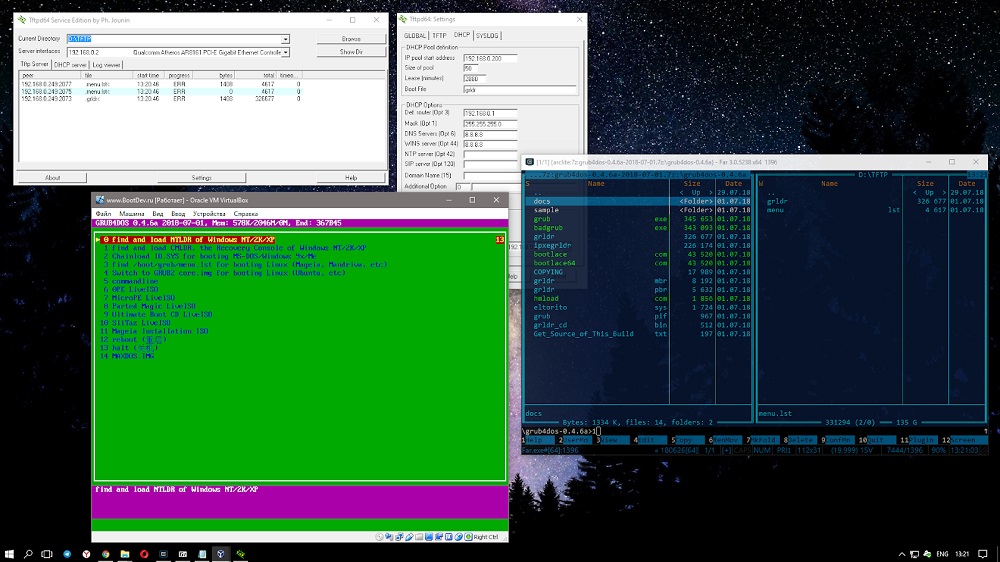

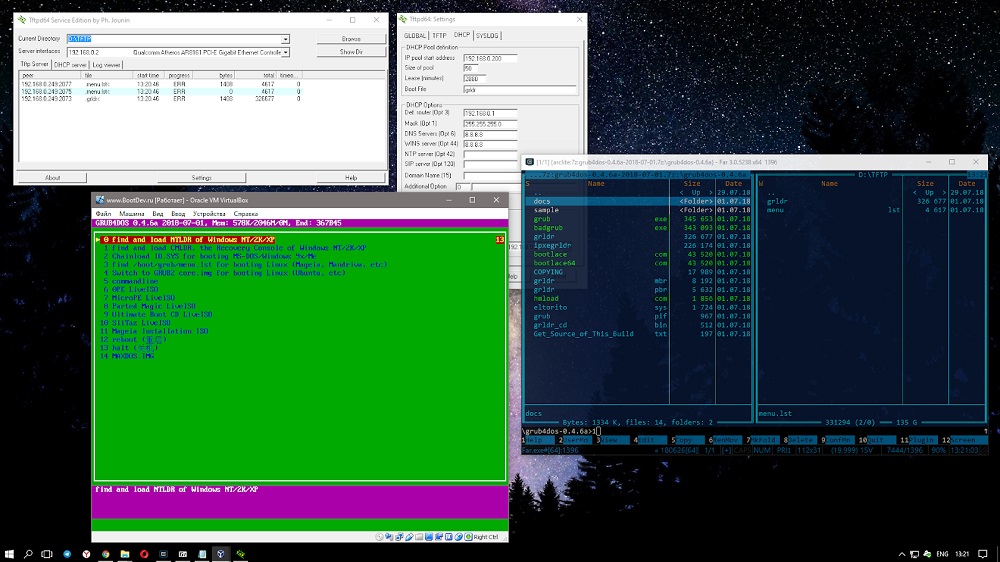

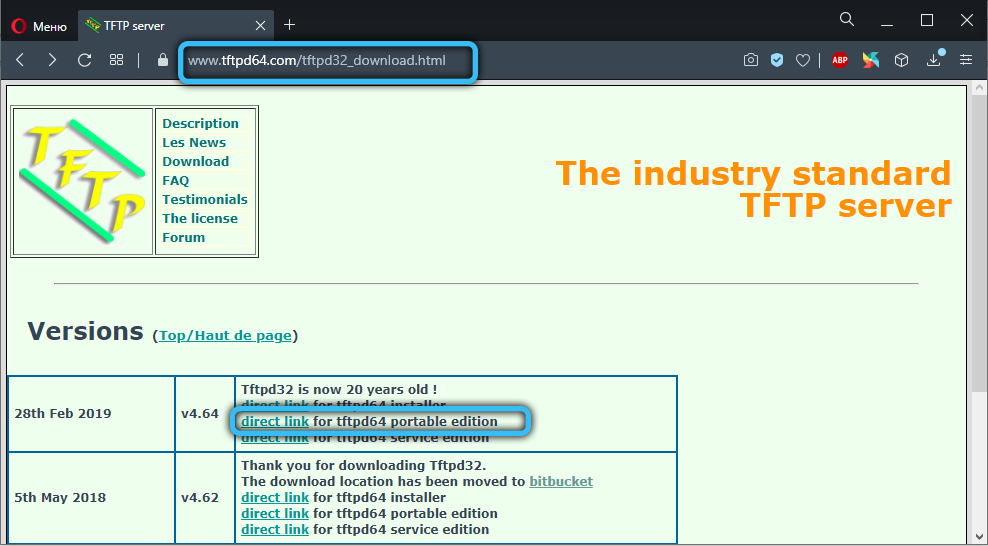

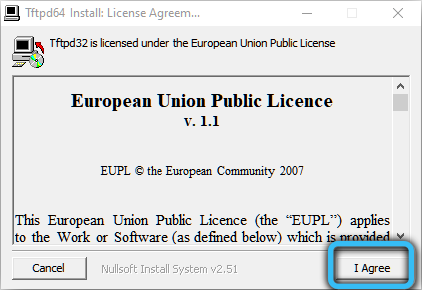

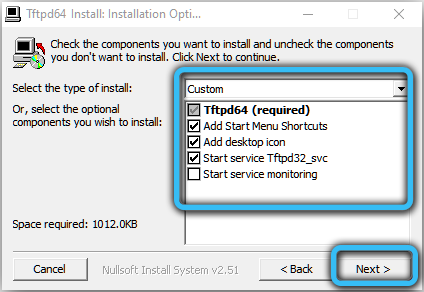

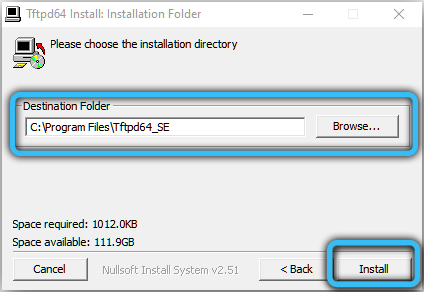

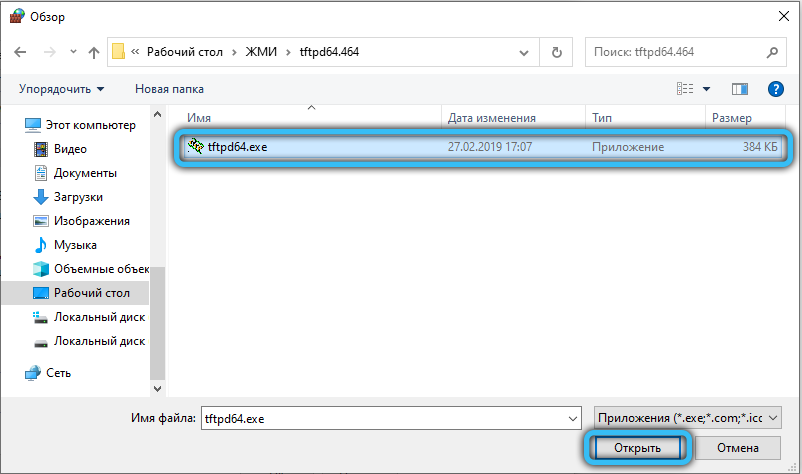

Considere el procedimiento para instalar un servidor TFTP en el ejemplo de una utilidad TFTPD32 muy popular creada en el código fuente abierto. Además del servidor TFTP en sí, incluye otros protocolos de servidor (DHCP, DNS, SNTP) y le permite controlar la bala de dirección IP. Por supuesto, las situaciones en las que se requiere la presencia de todas estas funciones es difícil de surgir incluso en teoría, pero la adición de TFTP uno de ellos puede ser útil.

Al descargar el programa, puede elegir una versión portátil, si no desea meterse con la instalación.

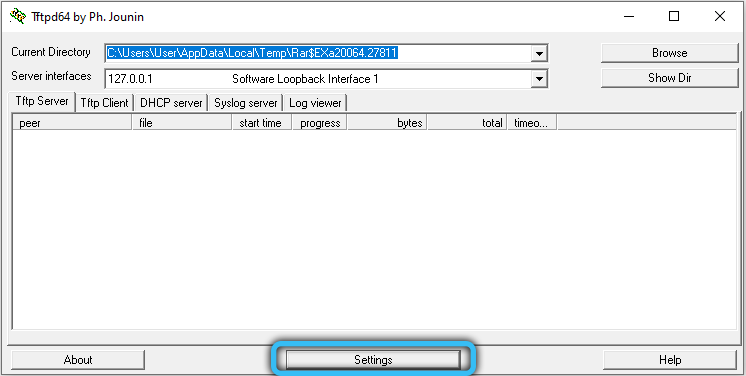

Al comenzar la utilidad, deberá especificar un par de parámetros:

- catálogo donde los archivos se descargarán (ruta predeterminada - lugar de instalación del programa);

- Dirección IP del servidor que los clientes deberán contactar.

Esto será suficiente para realizar las operaciones más simples. Pero en algunos casos, se requerirá una configuración adicional del programa.

Configuración del servidor TFTP

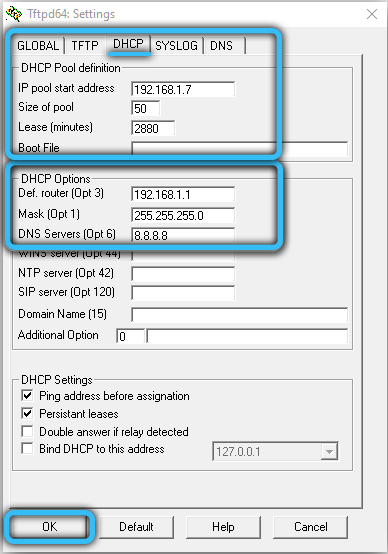

Si se requiere el uso del servidor DHCP, por ejemplo, para emitir ipishes dinámicos dentro de una pequeña red, debe ir a la sección de configuración y seleccionar la pestaña DHCP.

Aquí debemos indicar:

- dirección IP de origen (recibida en el enrutador);

- la gama de direcciones emitidas a los clientes;

- La indicación de la puerta de enlace neta no es obligatoria;

- Cuarto parámetro: subred de máscara.

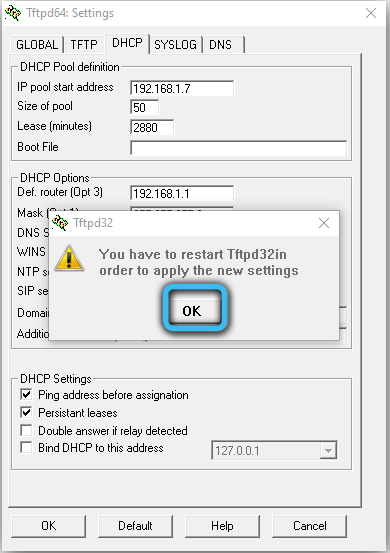

Confirmamos las enmiendas presionando OK.

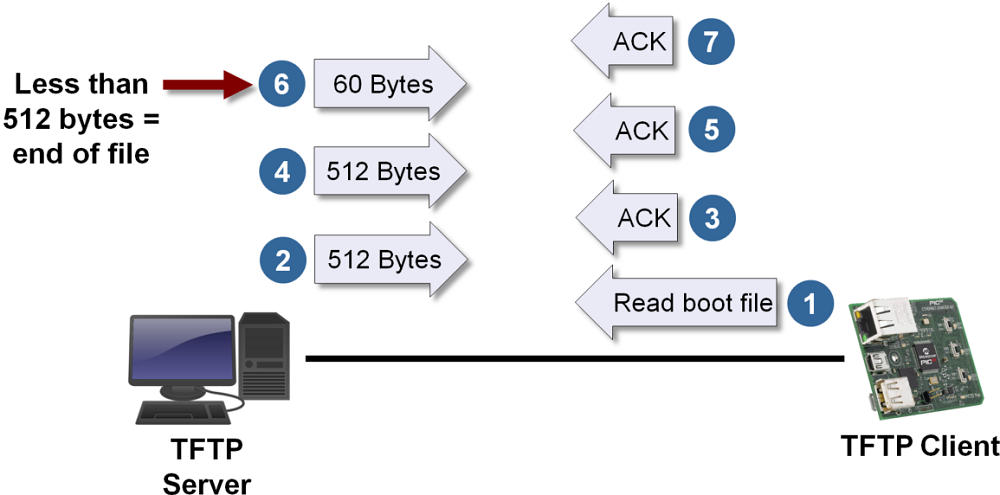

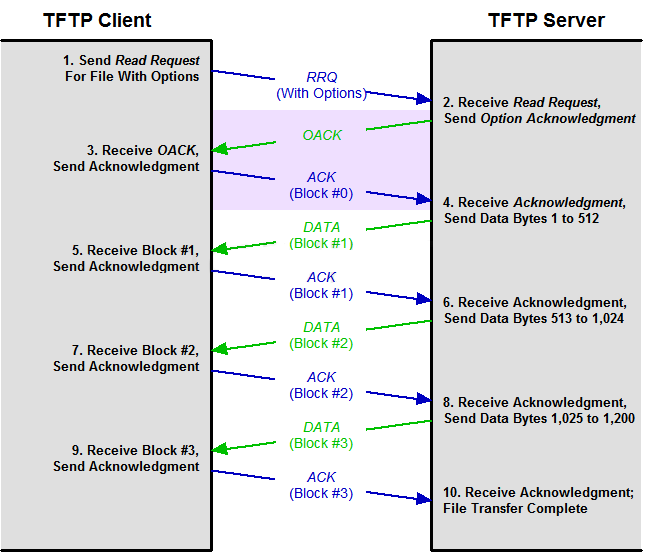

Dado que el TFTP se basa en el uso de un protocolo de transporte UDP más bajo, en el que no se proporciona la conexión, la tarea de emular la conexión se convierte en la prerrogativa del protocolo externo, en nuestro caso, TFTP. El problema es que en la mayoría de los casos las pantallas inter -sadas no pueden identificar las conexiones iniciadas por el protocolo TFTP, por lo que no puede omitir este tipo de tráfico.

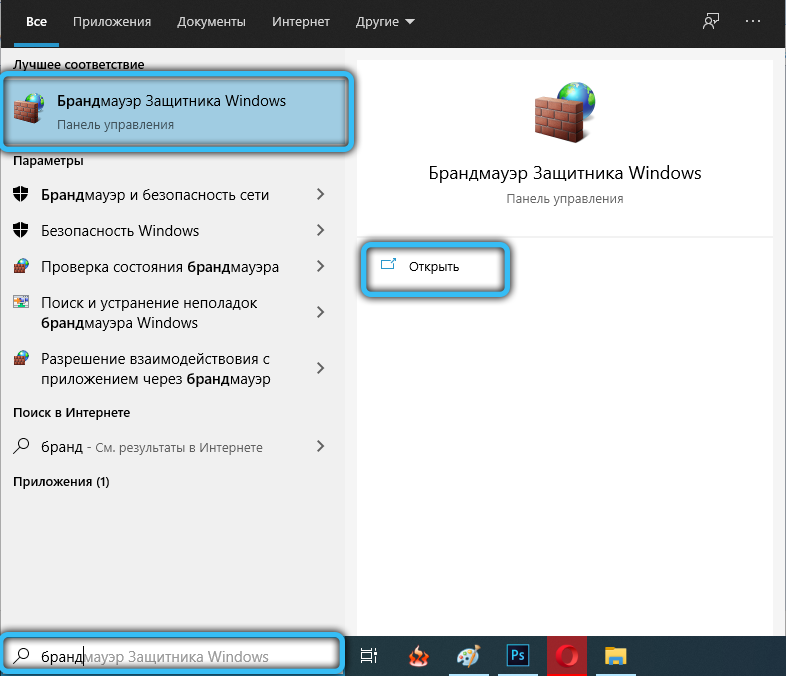

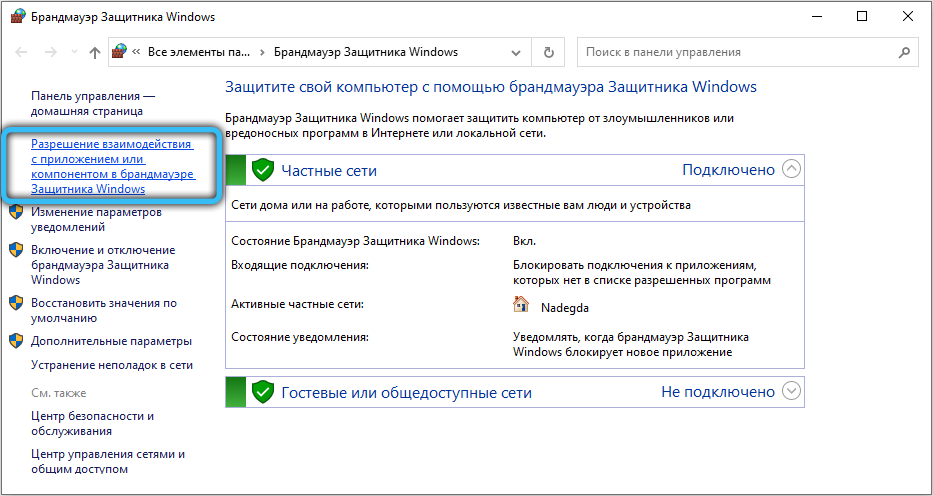

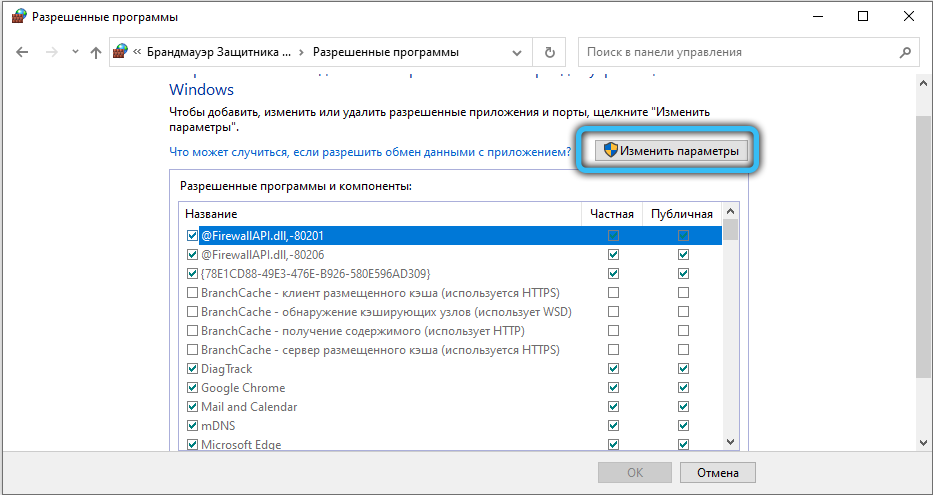

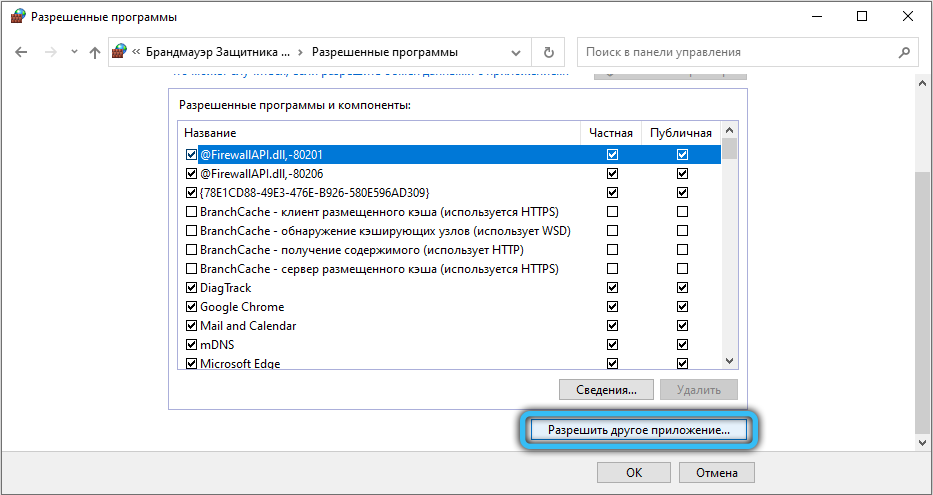

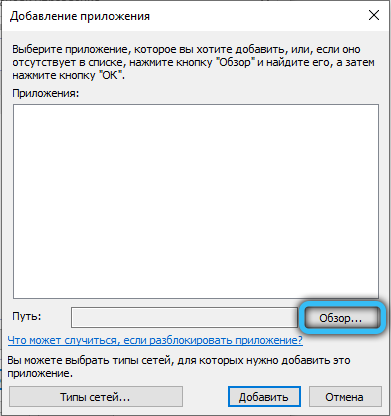

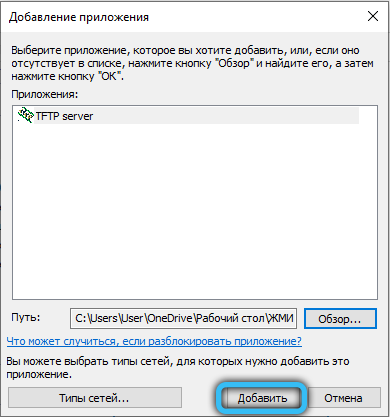

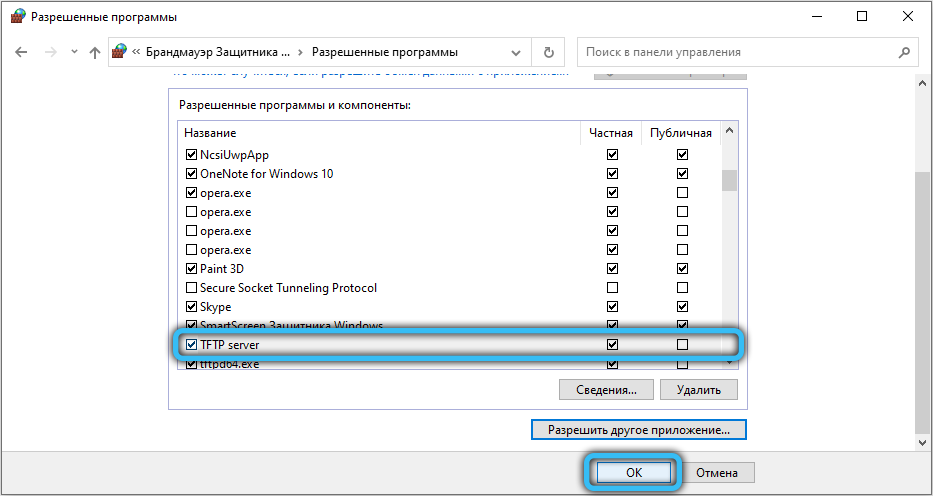

Pero si el servidor TFTP se encuentra dentro de la red segura, y los dispositivos del cliente están frente al firewall, entonces no debe haber problemas, pero debe realizar cambios en la configuración del firewall:

- Es necesario agregar una regla para transportar paquetes de datos desde un icono externo a la dirección del servidor TFTP especificada en la configuración del programa (a través del puerto 69 TFTP Server);

- Permitir el tráfico de redirección desde la red interna a la dirección IP externa.

En la mayoría de los enrutadores, al transferir datos de una red más segura a un problema menos protegido, no hay problemas, pero cuando se requiere completar la tarea opuesta, se requerirá realizar las acciones anteriores.

El problema es que no todos los enrutadores/enrutadores de red le permiten realizar dichos configuraciones. Pero muchos de ellos están equipados con la función de ver el tráfico dirigido utilizando el protocolo TFTP, mientras que pueden cambiar dinámicamente la tabla de transmisión, lo que le permite saltar desde afuera, yendo a la red local. Entonces, para configurar el firewall de enrutador Cisco Pix, debe ejecutar el comando FixUp Protocol TFTP.

Hay una forma alternativa de resolver el problema: puede obligar al servidor TFTP a usar el puerto 69 en dos direcciones, no solo para recibir solicitudes provenientes de clientes, sino también para enviarles las respuestas. Entonces el firewall podrá procesar correctamente ambos tipos de solicitudes, guiados por los registros disponibles en la tabla de transmisión.

Por lo tanto, para configurar el servidor TFTP Winagents de esta manera, es necesario en la configuración del programa instalar una comprobación en opuesta a la opción de soporte de firewall de habilitación.

Servidor TFTP

Para verificar si el TFTP del servidor está funcionando, solo necesita copiar el archivo del equipo al equipo del cliente.

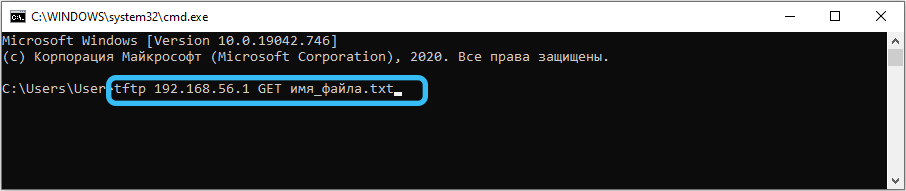

Para hacer esto, debe ejecutar la consola en el cliente y luego ejecutar el comando TFTP 192.168.1.35 consigue . Si todo está configurado correctamente, después de una pausa, durante la cual se produce la transmisión de datos, el archivo especificado debe aparecer en el equipo del cliente.

Tenga en cuenta que la copia se realizará al catálogo en el que se ha lanzado la consola si no se indica otra ruta en la configuración del programa. Pero no todas las utilidades tienen tales configuraciones. Por ejemplo, si usa Winagents TFTP Server, deberá ejecutar dos comandos en serie:

- CD;

- TFTP168.1.35 consigue .

En este caso, la copia se realizará al directorio que especificó.

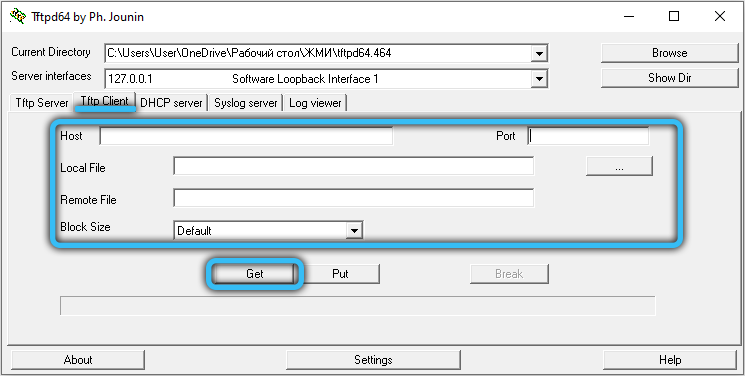

En la utilidad tftpd32, la copia se verá un poco diferente. En el automóvil cliente, debe iniciar la aplicación, abrir la pestaña TftpClient en él y luego especificar la dirección IP del servidor y luego el nombre del archivo que pretendemos descargar. Puede guardarlo bajo un nombre diferente, lo que lo indica en la línea de configuración correspondiente. Habiendo completado todos los preparativos, haga clic en el botón Get y espere los resultados de la operación.

Como puede ver, el uso del servidor TFTP no establece tareas insolubles al usuario, excepto cuando se requiere acceder a la red local. Pero para estos casos hay otros protocolos de red más protegidos y seguros.

- « Instalación y configuración de StorkPlayer para TV inteligente

- NX Nomachine cómo configurar y usar el acceso remoto a la PC »