Eliminar programas dañinos en tendencia micro anti-amenaza de herramientas

- 3984

- 1005

- Samuel Méndez

Escribí más de un artículo sobre varias formas de eliminar programas potencialmente indeseables que no son virus de hecho (por lo tanto, el antivirus no los "ve"), como Mobogenie, Conduit o Pirrit Sugering o aquellos que causan publicidad emergente en todos los navegadores.

Esta breve revisión es otra herramienta gratuita para eliminar el malware de la computadora TREND Micro Anti -Threat Toolkit (ATTK). No puedo juzgar su efectividad, pero a juzgar por la información que se encontró en las revisiones que hablan en inglés, la herramienta debería ser bastante efectiva.

Capacidades y uso de kit de herramientas anti-amenazas

Una de las principales características indicadas por los creadores de Trend Micro Anti -Threat Toolkit es que el programa permite no solo eliminar el malware de la computadora, sino también para corregir todos los cambios realizados en el sistema: el archivo hosts, el registro, la seguridad de la seguridad Política, arreglar la carga del automóvil, las etiquetas, las propiedades de las conexiones de red (retire los proxies izquierdos y similares). Me agregaré de mí mismo que una de las ventajas del programa es la falta de la necesidad de instalación, es decir, esta es una aplicación portátil.

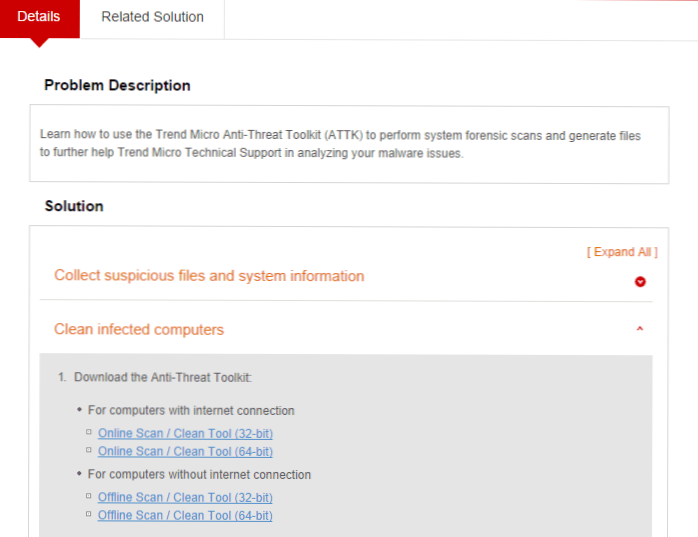

Puede descargar esta herramienta para eliminar el malware de la página oficial http: // esupport.Tendencia.Com/solución/en-sus/1059509.ASPX, abrir el elemento "Computadoras infectadas limpias" (borrar las computadoras infectadas).

Hay cuatro versiones disponibles: para sistemas de descarga 32 y 64, para computadoras con y sin acceso a Internet. Si Internet funciona en una computadora infectada, recomiendo usar la primera opción, ya que puede ser más efectivo: ATTK utiliza capacidades en la nube al verificar los archivos sospechosos en el lado del servidor.

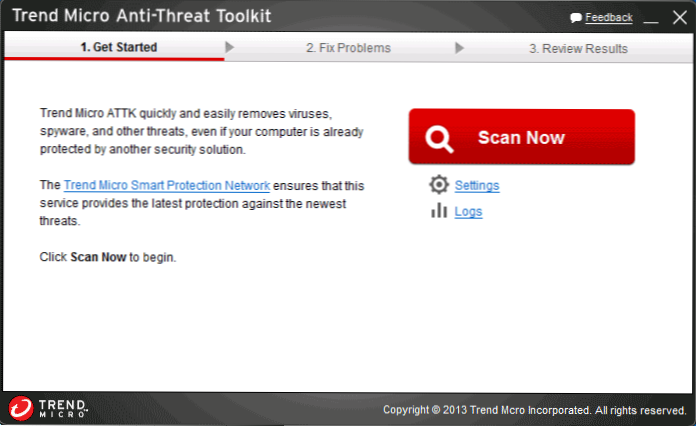

Después de comenzar el programa, puede presionar el botón Escanear ahora para realizar un escaneo rápido o ir a "Configuración" si necesita realizar un escaneo completo del sistema (puede tomar varias horas) o elegir discos específicos para verificar.

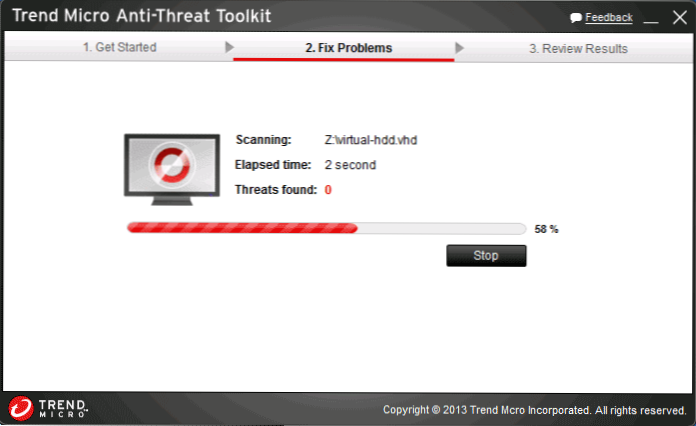

Durante la verificación de la computadora para el malware, se eliminarán y los errores se corregirán automáticamente, puede monitorear las estadísticas.

Al finalizar, se presentará un informe sobre amenazas remotas y encontradas. Si es necesario, obtenga más información completa, haga clic en "más detalles". Además, en la lista completa de los cambios realizados, puede cancelar cualquiera de ellos, si en su opinión, fue erróneo.

Resumiendo, puedo decir que el programa es muy fácil de usar, pero no puedo decir nada sobre la efectividad de su uso para el tratamiento de una computadora, ya que aún no lo he experimentado en una máquina infectada. Si tienes esa experiencia, deja un comentario.

- « Cómo crear una unidad flash Windows to Go sin Windows 8 Enterprise

- Error de autenticación de Wi-Fi en la tableta y el teléfono »