Yandex escribe las solicitudes OH son similares a la automática

- 4873

- 316

- Sra. Inés Vázquez

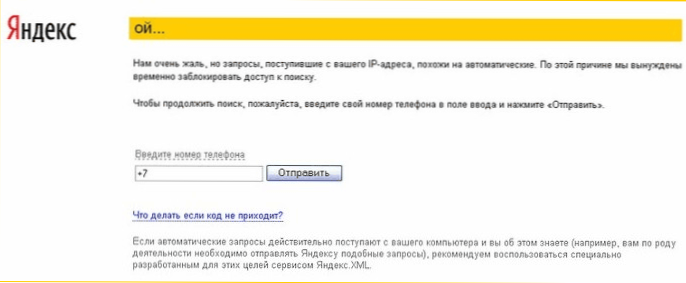

Si se enfrenta al hecho de que Yandex no funciona, y en lugar de mostrar la página estándar, escribe "Oh ... las solicitudes recibidas de su dirección son similares a automáticas" y solicita ingresar al número de teléfono para continuar La búsqueda, en primer lugar, no creas: esta es una otra forma de estafadores para obtener tu dinero usando malware.

En este artículo, consideraremos cómo deshacerse de este mensaje y devolver la página normal de Yandex.

¿Qué es y por qué Yandex escribe así??

En primer lugar, la página que ves no es un sitio web de Yandex en absoluto, el mismo diseño simplemente se usa para engañarte. T.mi. La esencia del trabajo del virus es que al solicitar sitios populares (en nuestro caso, Yandex), no muestra una página real, pero lo transfiere a un sitio de phishing ficticio. Algo similar sucede cuando los compañeros de clase y otras redes sociales no se abren y también se le pide que envíe un SMS o ingrese su número de teléfono.

Las solicitudes recibidas de su dirección IP son similares a la automática

Cómo arreglar la página oh en yandex

Y ahora sobre cómo arreglar esta situación y eliminar el virus. El método es muy similar al que ya describí en los sitios del artículo y las páginas no se abren, y Skype funciona.

Entonces, si Yandex escribe Oh, entonces hacemos las siguientes acciones:

- Ejecute el editor de registro, para el cual presione los botones Win + R e ingrese el comando Regedit.

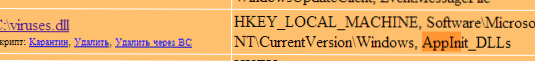

- Abra la rama de registro HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Windows

- Preste atención al parámetro Appinit_dlls y su valor: haga clic en él con el botón derecho del mouse, seleccione "Cambiar", tome la ruta a la biblioteca DLL indicada allí. Recuerde la ubicación del archivo para eliminarlo en el futuro.

- Abra el planificador de tareas de Windows y mire las tareas activas en la biblioteca del planificador: entre otros, debe haber un elemento que inicie algún tipo de EXE con la misma ubicación que la biblioteca en appinit_dlls. Eliminar esta tarea.

- Recargar la computadora, mejor en modo seguro.

- Eliminar dos archivos en la ubicación del virus: la biblioteca DLL y el archivo exe de la tarea.

Después de eso, puede reiniciar la computadora ya en el modo habitual y, probablemente, si intenta abrir Yandex en el navegador, entonces se abrirá con éxito.

Otra forma es usar la utilidad AVZ Antivirus

Esta opción, en general, repite la anterior, pero tal vez alguien sea más conveniente y más claro que alguien. Para hacer esto, necesitamos una utilidad antivirus gratuita AVZ, que se puede descargar desde aquí: http: // z-ooleg.Com/secure/avz/descargar.Php

Después de cargar, desactivarlo desde el archivo, ejecutarlo, y en el menú principal, haga clic en "Archivo" - "Sistema de investigación". Después de eso, haga clic en el botón "Inicio", no necesita cambiar ninguna configuración (lo único, deberá indicar dónde guardar el informe).

En el informe final, después del estudio, encuentre la sección "Autímetro" y encuentre el archivo DLL, cuya descripción se indica HKEY_Local_Máquina \Software \Microsoft \Windows Nt \Versión actual \Windows, Appinit_Dlls. Desde este punto debe recordar (copiar) el nombre del archivo.

Biblioteca DLL maliciosa en el informe AVZ

Luego encuentre en el informe de las "tareas del planificador" y busque el archivo exe, que se encuentra en la misma carpeta que la DLL desde el punto anterior.

Después de eso, en AVZ, seleccione "Archivo" - "Realice el script" e inicie el script del siguiente contenido:

Comience DeleteFile ('camino a la biblioteca DLL desde el primer punto'); DeleteFile ('Way to Exe desde el segundo párrafo'); Ejecutarsysclean; Rebootwindows (verdadero); fin.Después de realizar este script, la computadora se reiniciará automáticamente y cuando el Yandex esté comenzando, el mensaje "OH" ya no aparecerá.

Si las instrucciones ayudaron, compártelo con otros que usan las redes sociales a continuación.

- « Entrega de Amazon a Rusia - Experiencia personal

- Cómo transferir archivos de una computadora a un teléfono Android y atrás »