Firevol configurando en Ubuntu

- 4660

- 1489

- Beatriz Luna

Independientemente del sistema operativo de firewall, es la herramienta necesaria para proteger una computadora personal de mensajes no autorizados con hosts o redes. En la introducción, solo denotamos el problema, pero "por qué, por qué y cómo" - en adelante. En este artículo descubriremos cómo configurar un firewall en Ubuntu.

Firevol configurando en Ubuntu

Para que todo esté claro para nosotros, entenderemos primero lo que es Ubuntu y, de hecho, el firewall en sí, como sucede.

¿Qué es un firewall y Ubuntu?

Lo primero que debe saber si usted es un principiante: Ubuntu es la familia Linux, es decir, tenemos Linux con todo lo que. Interfaz, sistema de archivos y todo lo demás es nativo, con algunos cambios, debido a que Ubuntu se asigna a un sistema operativo separado, que se incluye en los cuatro más populares entre los usuarios familiares.

Firewall: un muro ardiente, más o menos, una pantalla que controla todo el tráfico entrante y saliente y le permite controlarlos: permitirlos o prohibirlos. Linux en muchos aspectos es mucho más seguro que las mismas ventanas, y no hay virus, y el sistema de archivos es más frío (no fragmentado), pero esto no significa que pueda descuidar la seguridad e ignorar la gran oportunidad para proteger sus datos con un incendio.

En diferentes versiones de Linux con un firewall, las cosas son diferentes, en nuestro caso, se proporciona un UFW simple estándar, cuya configuración en Ubuntu ocurre utilizando una línea de comandos. Esto es largo, difícil e inconveniente, especialmente cuando se copia comandos, algunos personajes pueden ser reemplazados por alternativos, y debe traer los comandos manualmente o, en general, para obtenerlos por completo. Un usuario ordinario no es fácil de entender estas salvajes, y realmente no quiero hacerlo, por lo que usaremos el shell gráfico GUFW, lo que nos permitirá controlar las capacidades de un firewall sin tormento innecesario, simplemente trabajar con la interfaz del programa.

Un iptables muy poderoso está preinstalado en el stock Linux, es extremadamente difícil lidiar con el que un usuario inexperto, por lo que GUFW es una vida real real. Descubra cómo instalarlo y configurarlo.

Instalación GUFW

Inicialmente, el sistema no está instalado en el sistema, por lo que debemos instalarlo registrándolo en la línea de comando:

$ Sudo apt install gufw

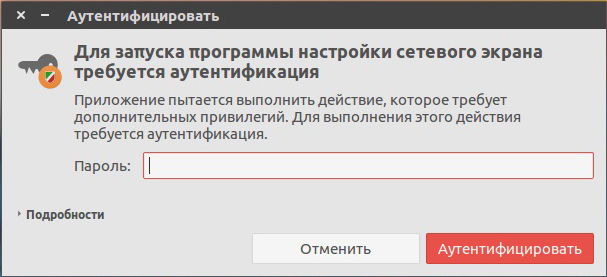

Lanzamos el programa, ingresamos la contraseña, la que ingresa en la entrada al sistema.

Introduce la contraseña

El firewall debe agregarse a la carga del bus para que todas sus configuraciones permanezcan sin cambios, ingrese en la línea de comando:

$ Sudo UFW Enable

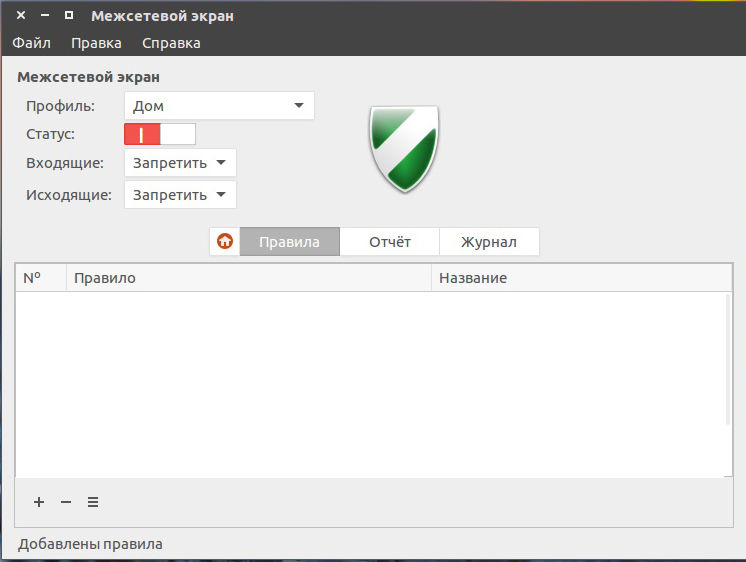

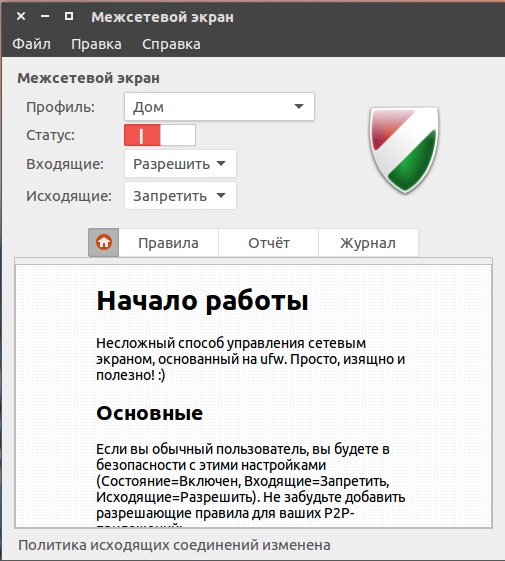

Entonces, tenemos la ventana del programa. Estamos en la pestaña con información útil, podemos leer que también usaremos otras pestañas, pero un poco más tarde. En primer lugar, necesitamos activar el programa, para esto hacemos clic en el conmutador, todas las funciones disponibles están activadas y están disponibles para editar y cambios.

Por conveniencia, el programa proporciona tres perfiles: casa, lugar público, oficina. En la pantalla primaria, solo podemos poner la configuración general. Por ejemplo, si comprende más a fondo en las reglas, no hay deseo u oportunidad, simplemente puede prohibir el tráfico entrante y permitir que el saliente.

Se puede prohibir, por ejemplo, el tráfico entrante y saliente

IMPORTANTE. La prohibición y los bloques de tráfico salientes y salientes todas las conexiones, simplemente no habrá acceso a Internet. Pero esto se puede hacer si luego agregue reglas especiales a procesos y programas de confianza.Al pasar a "edición", "parámetros", puede cambiar la configuración general de la aplicación y crear sus propios perfiles, para lo cual posteriormente crea reglas separadas.

Se puede prohibir, por ejemplo, el tráfico entrante y resolver el saliente

Configuración de GUFW

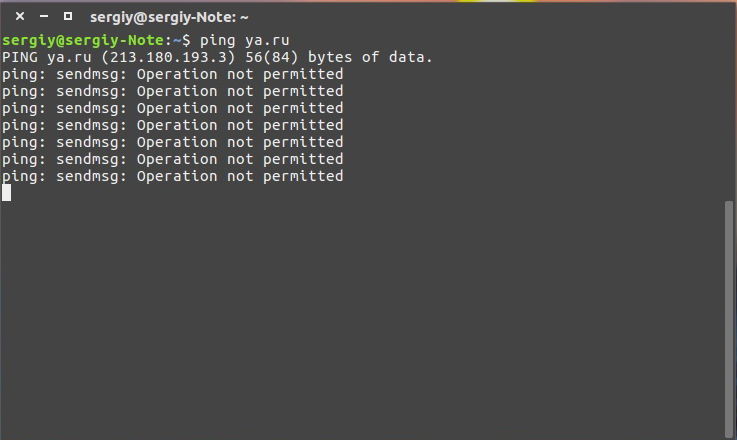

Empiece a configurar el firewall de Ubuntu. En la ventana principal del programa, vamos a la pestaña "Reglas", allí, de hecho, los eliminaremos. Desde abajo tenemos tres botones +, y ≡, significan, en consecuencia, "agregar la regla", "eliminar la regla" y "cambiar la regla". Tratemos de prohibir las conexiones entrantes y salientes, luego creemos una regla exclusiva para DNS. Verificamos el tráfico usando un comando de línea de comando:

$ ping ya.freno

Estamos convencidos de que no hay acceso y actuamos más.

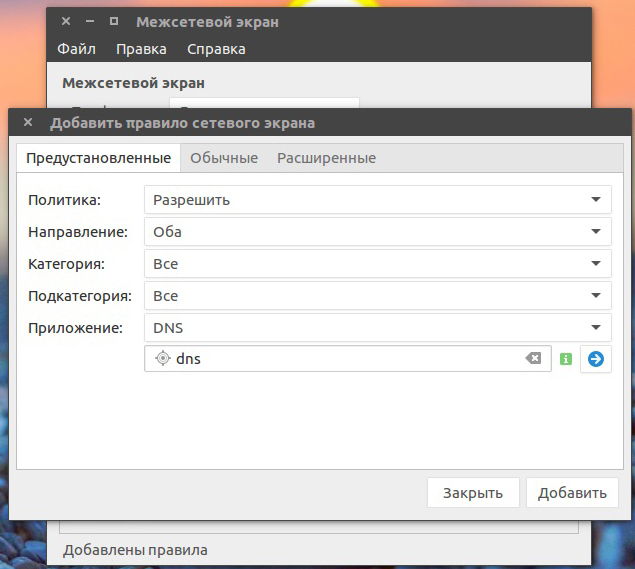

Haga clic en "Agregar la regla", necesitamos elegir una política, nuestra opción "Permitir". También puede elegir un lado o ambos para el cual se ejecutará la regla. Indicar la aplicación: DNS, la búsqueda se puede dividir en categorías para encontrarla más fácil. Haga clic en el botón "Agregar" y se crea la regla. Verificamos los cambios en la línea de comando usando la misma frase.

Agregar una pantalla de red

Tenemos IP, pero ICMP todavía está prohibido qué conclusión? Este método de control de aplicaciones no es universal y no afecta a todos los puertos. Especialmente para nosotros en la ventana de agregar reglas, hay pestañas adicionales "ordinarias" y "expandidas".

En la pestaña "Ordinaria", no podemos elegir el programa, pero podemos especificar el puerto y el protocolo. Y en "extendido" existe la oportunidad de controlar la IP saliente y saliente.

En el caso más general, necesitamos resolver el trabajo de nuestros navegadores, y para esto es necesario abrir puertos especiales. Pero no nos molestaremos y usaremos las capacidades construidas y iremos a la pestaña "prevenida", donde crearemos una resolución para HTTP y HTTPS. Después de tales manipulaciones, todos los navegadores en los sistemas podrán trabajar.

No es necesario prohibir todas las conexiones y luego crear reglas de resolución individuales, puede hacer lo contrario: resolver todas las conexiones y luego crear reglas de prohibición.

Funciones adicionales

Correremos rápidamente a lo largo de las dos pestañas restantes en la ventana principal de la ventana.

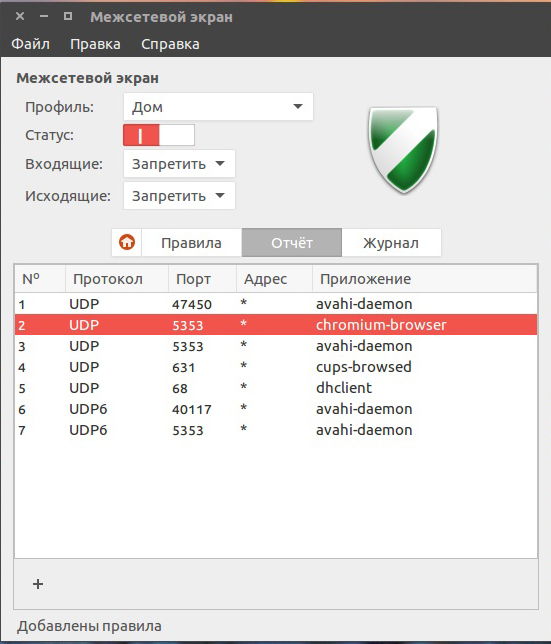

La pestaña "Informe" nos proporciona información sobre programas y procesos que desean acceder. Según esta información, podemos identificar aplicaciones indeseables y prohibirlas con acceso, una herramienta muy conveniente.

Informe de GUFW

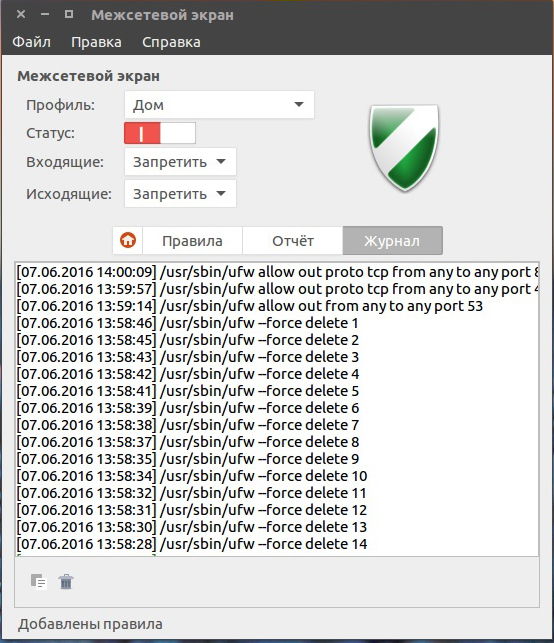

"Journal" nos permite rastrear cualquier cambio en la configuración del programa. Creó una regla, una línea se registró en la revista, eliminó la regla, la misma.

Seguimiento del trabajo del programa

Conclusión

La configuración del Firevola Ubuntu se reduce a la creación y eliminación de las reglas, aquí es donde se construye el principio de operación de protección. Como hemos visto, no hay nada complicado o sobrenatural en la instalación y ajuste, todo es bastante simple y claro. Cada usuario puede configurar el firewall para sí mismo, y debe hacer exactamente eso porque cada máquina tiene su propio conjunto de programas, por supuesto, cada máquina necesita su propio conjunto de prohibiciones y permisos.

Si tiene preguntas, hágalas en los comentarios.

- « Eliminar y restaurar la canasta en el escritorio

- Configuración de Ubuntu después de la instalación »