Revise las ventajas de Comodo Firewall y las características operativas del programa

- 4296

- 685

- Jerónimo Araña

Para garantizar el funcionamiento seguro de los recursos de Internet, cada usuario responsable se establece en su PC de firewall o productores antivi, eligiendo una opción de protección aceptable de los desarrolladores propuestos. En este artículo hablaremos sobre un producto que distinguió con éxito la confiabilidad de la protección en el contexto de un firewall similar a Comodo, sus ventajas y diferencias, características de instalación, configuración y operación.

OppostSpts Comodo Firewall

La tarea fundamental de firewall es una protección informática confiable contra amenazas externas, que se encuentran en muchos recursos de Internet. Naturalmente, la protección fundamental y efectiva son las principales cualidades que corroboran la popularidad de un producto. Por qué se debe elegir exactamente el firewall de Comodo de la variedad de instrumentos similares en términos de propósito y criterios de defensa radica en las capacidades clave del producto:

- El producto sirve como un instrumento de defensa fundamental de los martillos de Internet de cualquier categoría, incluidas las nuevas modificaciones de virus.

- El producto al más alto nivel implementa la posibilidad de verificar y escanear códigos "dudosos" a través de un servicio especial en la nube.

- Comodo Firewall tiene los códigos "blancos" llamados así, cuyo número es de más de quince millones, lo que permite al software reconocer un elemento no autorizado que intenta penetrar el sistema y bloquearlo en la etapa inicial de implementación en el software.

- Un sistema potente y confiable para reconocer y filtrar paquetes garantiza la seguridad al bloquear las conexiones de las direcciones dudosas.

- Comodo Firewall está optimizado para todas las versiones de los sistemas operativos, incluso para Windows 10.

Además de estas capacidades, la ventaja del producto es su actualización activa y regular por parte de los desarrolladores dirigidos a la percepción e identificación de nuevos elementos "peligrosos" que aparecen diariamente en la red.

Diferencias del firewall de otros

A pesar de muchas críticas positivas y posiciones ventajosas, muchos se preguntan por qué vale la pena dar preferencia a la herramienta Comodo Firewall y no otros productos de software. Vale la pena señalar que Comodo Firewall es una aplicación muy poderosa y confiable entre análogos libres que no son inferiores en términos de protección para versiones pagas de firewall de otros desarrolladores. La conveniencia en la operación complementa la presencia de una interfaz rusa, que le permite comprender la configuración del programa usted mismo, establecer la configuración de protección de prioridad. Un criterio importante para muchos usuarios es el volumen del programa: el firewall, en el fondo de excelentes parámetros de protección, tiene un ligero peso y la posibilidad de su funcionamiento en un consumo económico de recursos le permite instalar incluso en indicadores de baja táctica. Y como veredicto a favor de elegir Comodo: a diferencia de otros, el programa es una herramienta modificada e independiente, que está lejos de ser característica de los firewall de otros desarrolladores.

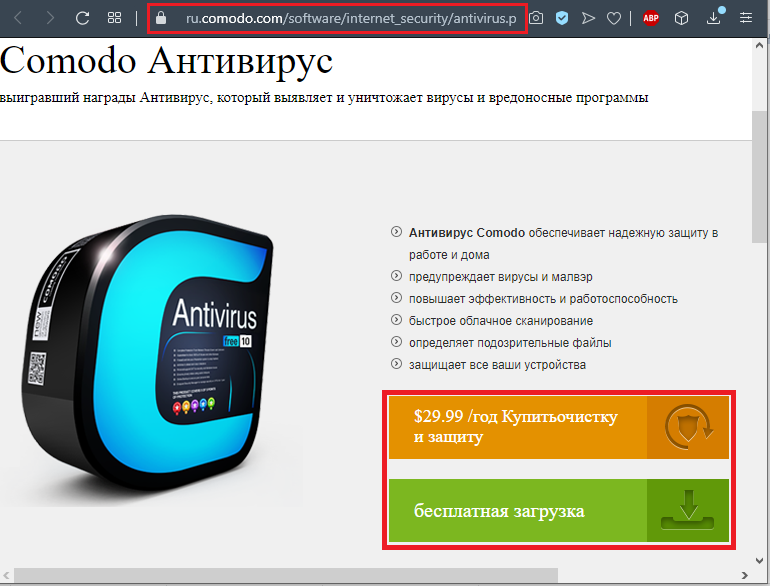

Carga e instalación de Comodo Firewall

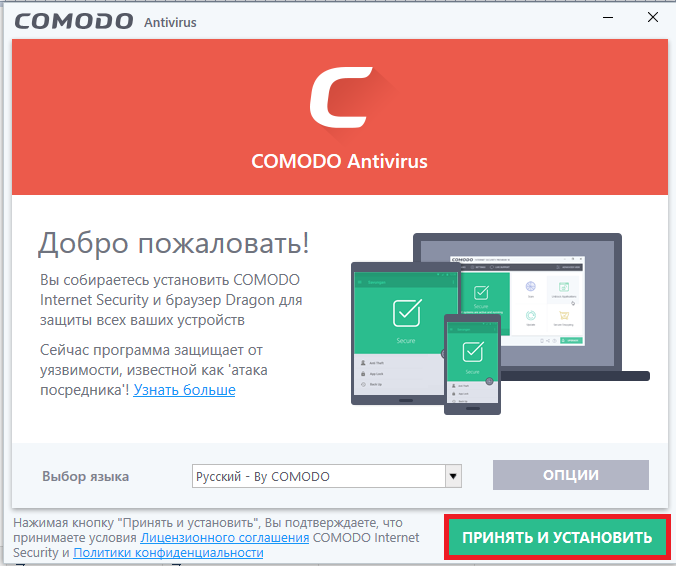

El problema de cargar el producto casi nunca causa las dificultades del consumidor: el firewall es gratuito, y es mejor descargarlo desde el sitio web oficial del desarrollador. Habiendo esperado el final de la carga del producto, puede comenzar a instalar, lo cual no es difícil, pero hay algunos matices. Después de un doble clic en el archivo cargado, y después de varios segundos de espera, que irá a desempaquetar los archivos de la aplicación, se abrirá la ventana "Master of Installations", donde se requiere el idioma de la interfaz inicialmente.

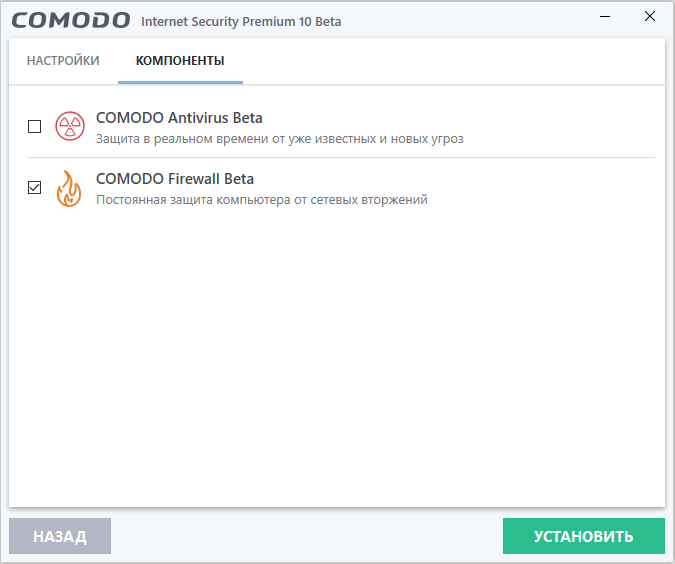

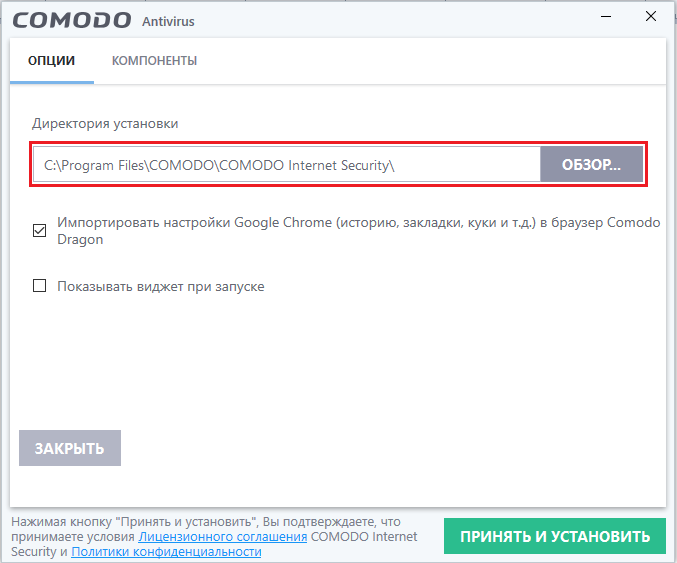

En la siguiente etapa, se abrirá una ventana, donde es una posición marcada en el anonimato del envío de cambios que aumentan la efectividad de la aplicación, así como en la posibilidad de análisis en la nube de los datos de la aplicación. Aquí, el usuario a su discreción puede establecer cuadros o eliminarlos: estos parámetros no se mostrarán de ninguna manera sobre la efectividad de la aplicación. Importante es la entrada al menú "Instalación de referencia" en el que el usuario podrá activar los componentes necesarios para el trabajo:

- En la pestaña "Opciones de instalación", es necesario dejar el cuadro solo opuesto al elemento "Instalar Comodo Firewall".

- En el menú, "Opciones de configuración" para activar la posición "para no mostrar alertas que requieren el usuario que toma la decisión en seguridad".

- En el punto de "ubicación del archivo", seleccione la localización preferida de los componentes de instalación del programa.

Después de las manipulaciones, es necesario regresar, utilizando el botón "Atrás" en la ventana de instalación inicial, dónde continuar la instalación, presionando el "avance". En la siguiente ventana, el programa propondrá instalar los componentes de Yandex, que no es obligatorio, y vaya a la etapa final de instalación presionando el comando "Instalar".

Después de completar la instalación, Firewall comenzará automáticamente y solicitará una PC que reinicie, que debe realizarse para iniciar el programa.

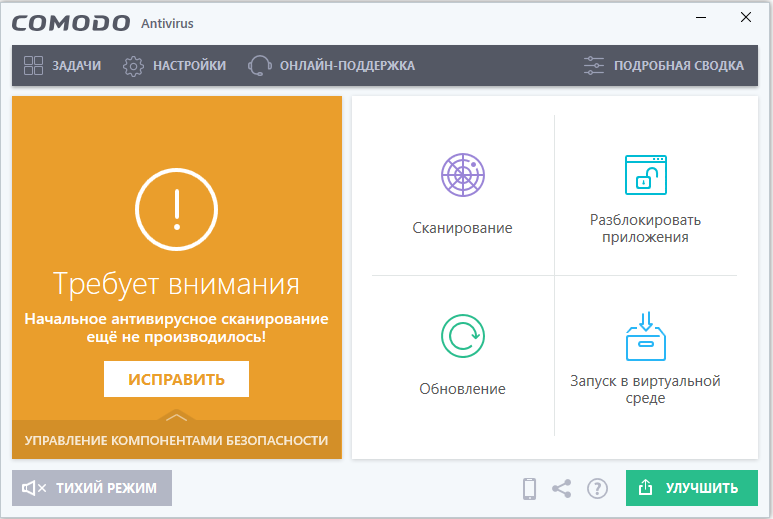

Ajustes iniciales

El programa requiere una configuración primaria obligatoria, que debe realizarse después de reiniciar la PC. Después de reiniciar, verá la ventana del programa en la pantalla con una notificación de "protección" que indica la aplicación de la aplicación, así como el sitio web del fabricante se abrirá.

Luego debe elegir el nivel de protección entre el programa propuesto. Los parámetros más altos de confidencialidad son la posición "Estoy en un lugar público", que se recomienda elegir garantizar la seguridad de la PC. Cuando el programa está funcionando, el usuario recibirá mensajes en los que el programa indica un intento de conectarse con un navegador específico, sitio u otro objeto donde puede confirmar la conexión o rechazarlo para bloquear, dependiendo de la situación:

- Si el programa intenta conectarse con un usuario bien conocido como un elemento o sitio, entonces vale la pena "resolver la operación".

- Si el firewall solicita permiso para conectarse con un componente "incomprensible", que es incomprensible incluso después de buscar información en la red, entonces es mejor bloquear el proceso.

Entonces deberá configurar el funcionamiento correcto de Comodo Firewall:

- Abra el menú de Comodo principal presionando el botón derecho del mouse en la ventana activa del programa y seleccione de la lista de soltar "Abrir".

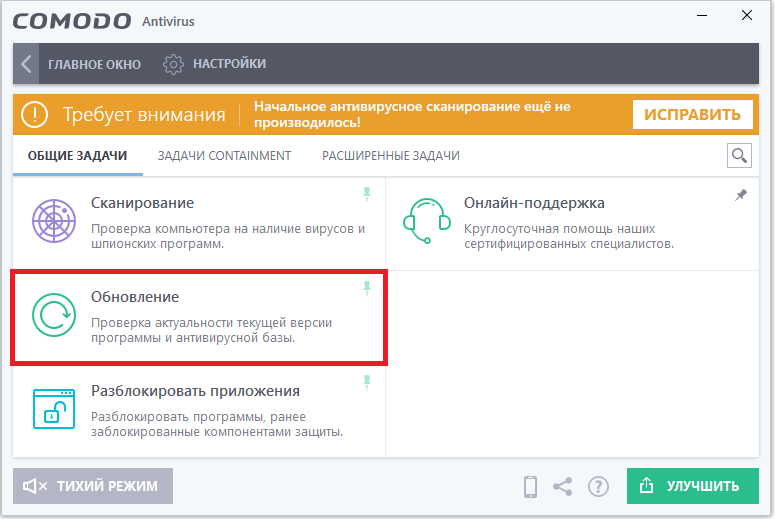

- En la ventana principal a través del menú "Tareas", es necesario actualizar el programa a la última versión.

- En la misma ventana, puede comenzar a escanear una computadora para identificar peligros reales o potenciales para la PC.

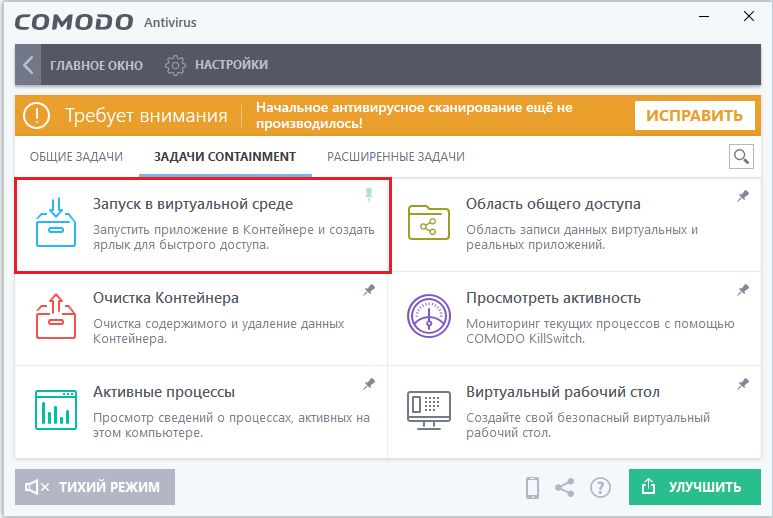

No le duele configurar el componente "Inicie en el entorno virtual", que deambulará al usuario en sitios "dudosos", sin temor a la infección. Para hacer esto, deberá hacer clic en esta función, elegir y iniciar una aplicación o sitio que requiera entrada en un modo virtual aislado, crear un atajo para ingresar este entorno en el escritorio, lo que eliminará la necesidad de una entrada regular de Los parámetros, con el presunto uso frecuente de aplicaciones "dudosas" específicas. El botón ubicado en la esquina superior izquierda de la ventana principal le permite cambiar entre tareas, controlar el estado de protección y el número de conexiones, controlar las opciones de aplicación y regular la configuración secundaria que puede ser relevante en una etapa específica de operación de la operación de la PC.

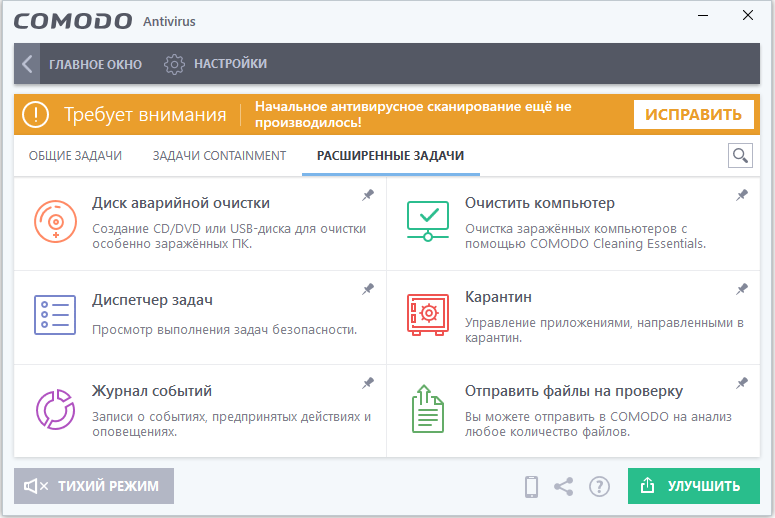

Ajustes adicionales

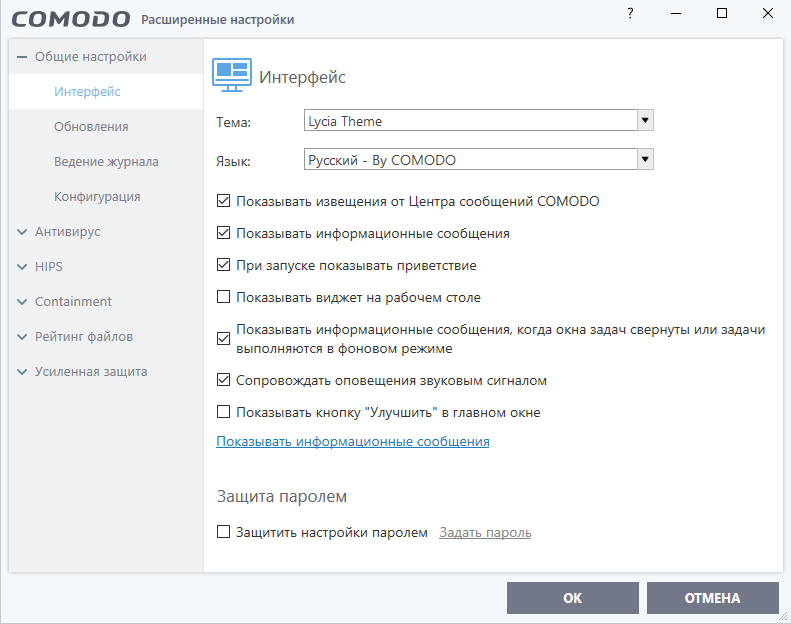

Después de configurar el funcionamiento principal de Comodo Firewall, con actualización obligatoria, escaneo, con la instalación del nivel de seguridad, el programa protegerá por defecto el sistema operativo de las amenazas. Estas configuraciones son suficientes para el funcionamiento correcto del firewall, pero durante la operación los requisitos del usuario pueden aumentar, lo que da lugar a la necesidad de analizar la configuración adicional. Por ejemplo, cierta incomodidad al operar la aplicación ofrece soporte sólido de firewall: el sonido se puede desconectar en el menú "Configuración general" en el elemento de "interfaz". Allí también puede eliminar el programa de las tareas del programa con cada computadora activada y algunos puntos similares que no afectan el funcionamiento del software.

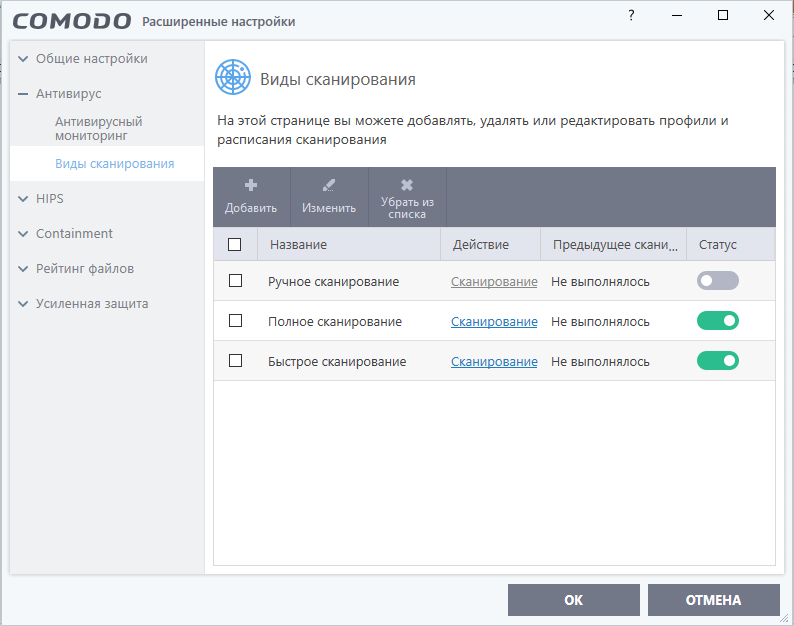

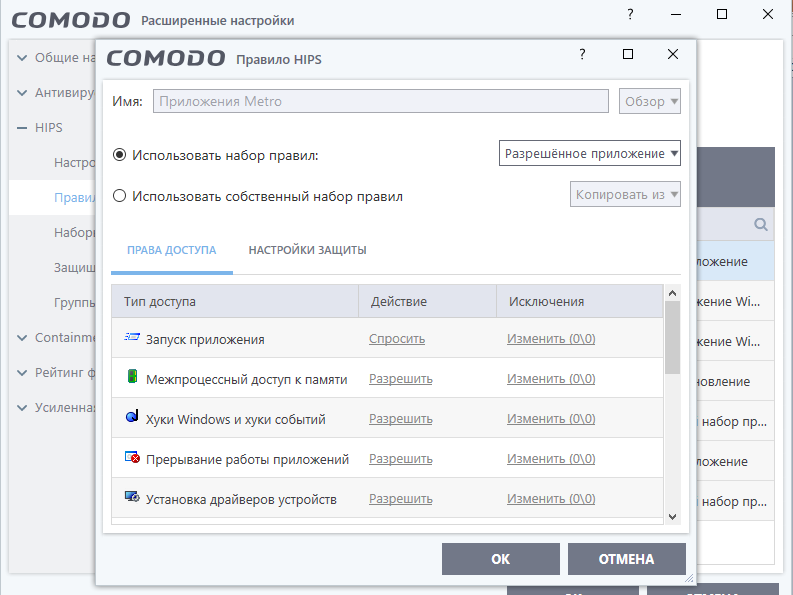

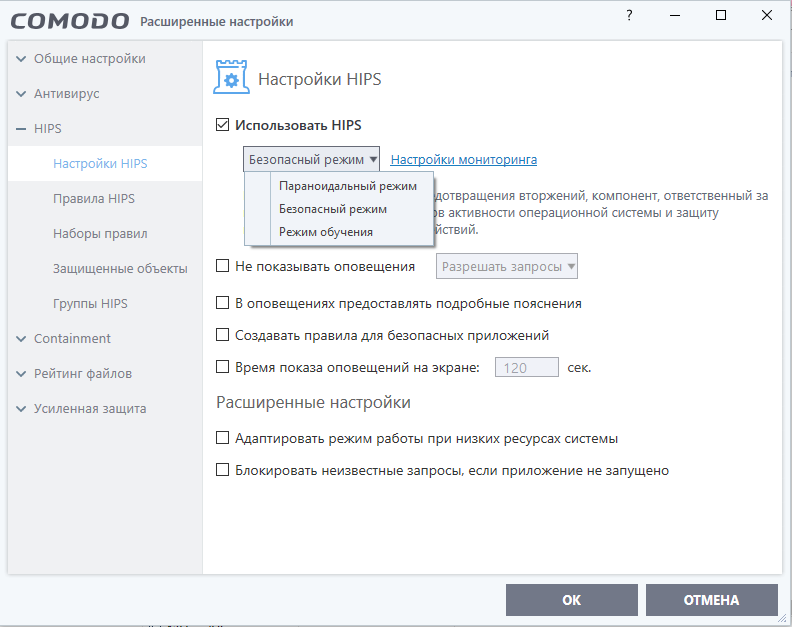

Se recomienda configurar la herramienta HIPS, que es responsable de prevenir la penetración. Si el programa se instala en una PC de baja potencia, en la configuración del instrumento debe elegir el elemento "adaptar el modo operativo para los bajos recursos del sistema", o establecer un régimen de consumo de recursos económicos. La función "Filtro de contenido" le permite bloquear o incluir en los sitios específicos permitidos. Este momento es relevante durante la operación de la computadora por parte de varios usuarios: le permite bloquear el acceso de los niños a cierto contenido o prohibir la carga de sitios obviamente "peligrosos". En la pestaña Firewall, configurando la frecuencia de la aparición de mensajes, la activación del filtro de tráfico IPv6 y el bloqueo de ARP falsificado, y la opción de crear reglas para aplicaciones también está disponible. Se puede instalar, ajustar o eliminar, relevante para una aplicación específica.

En cuanto a la configuración más precisa y detallada del programa, cualquier usuario podrá estudiarlos seleccionando en la configuración de la aplicación "Learning Regim"; esto le permitirá comprender a fondo los matices y características del programa de protección. Si no hay deseo de estudiar, entonces elija un "modo seguro", que implica la operación del programa en modo estándar, con la garantía de un nivel de defensa estipulado por los desarrolladores.

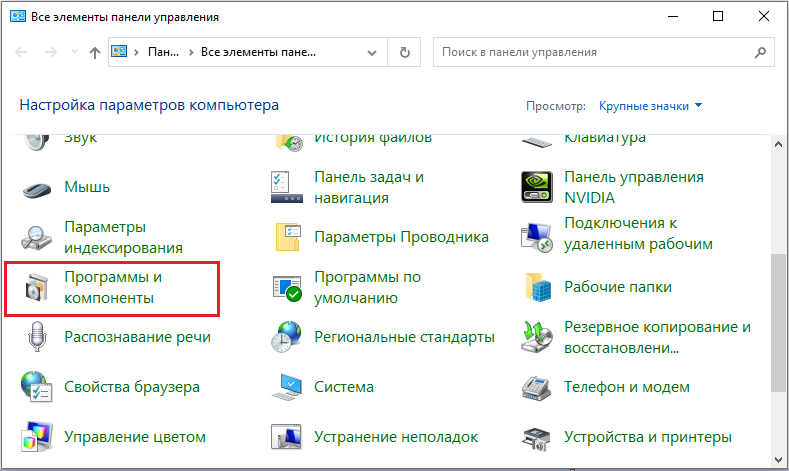

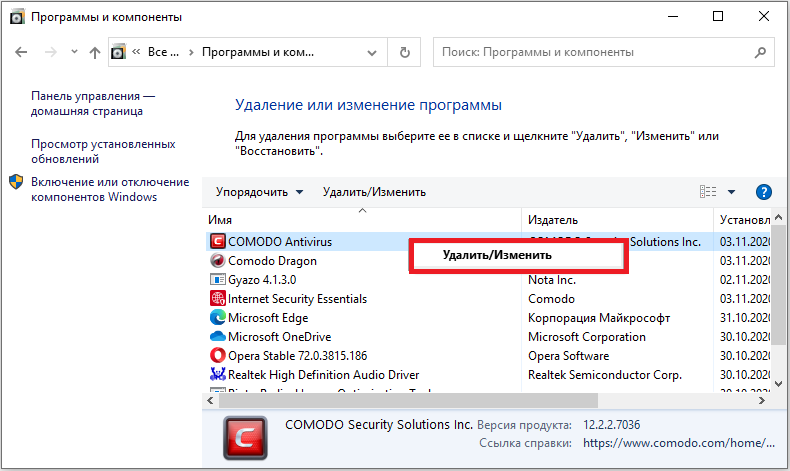

Eliminar el programa

Es posible que deba eliminar completamente el firewall de Comodo. Se puede eliminar de manera similar a otros programas y aplicaciones, a través de la entrada a través del menú de inicio en el "Panel de control", donde deberá ir a "Programas y componentes": busque el software en la lista de software, seleccione y haga clic en "Borrar". Luego, deberá confirmar la eliminación presionando la tecla "Sí" o SÍ, de acuerdo con una solicitud de Deinstal y reiniciar la computadora para entrar en vigor. Esta opción no siempre da un resultado del cien por ciento, ya que después de la eliminación de las trazas de la aplicación en el sistema pueden permanecer.

Como una opción alternativa y más efectiva, puede usar los recursos de programas especiales, por ejemplo, CCleanner, Uninstaler o similar a ellos. Después de realizar manipulaciones, es necesario recargar la computadora, seguido de la eliminación del firewall restante "Tails". Se debe eliminar un programa efectivo, por ejemplo, la utilidad de Ccleanner ya mencionada. Para desinstalar las pistas, debe iniciar cleanner, ir a la "limpieza", encontrar la aplicación en el registro, iniciar el proceso de "análisis" y, al final de la operación, haga clic en el comando "limpio". Después de eso, todo el contenido del programa será cien por ciento eliminado de la PC.

Resumen

Comodo Firewall es un programa efectivo que se complementa constantemente por los desarrolladores de acuerdo con las necesidades innovadoras para proteger los dispositivos informáticos de trabajo en casa y corporativa. El único obstáculo para el uso del software es un equipo de PC muy antiguo con una base técnica insatisfactoria, pero tales casos en los tiempos modernos son extremadamente raros.

Cargar, instalar, usar y experimentar la protección activa y confiable de la aplicación de la aplicación: el firewall de comodo gratuito es uno de los mejores de su clase.

- « Corrección del error de actualización 0x800705b4 en Windows

- Lanzamiento de dos Skype en una computadora cómo hacerlo »